70万英镑就这样转走了:英国能源公司遭“改收款账户”攻击,最危险的黑客往往不像黑客

一笔本该打给承包商的钱,怎么进了黑客口袋?

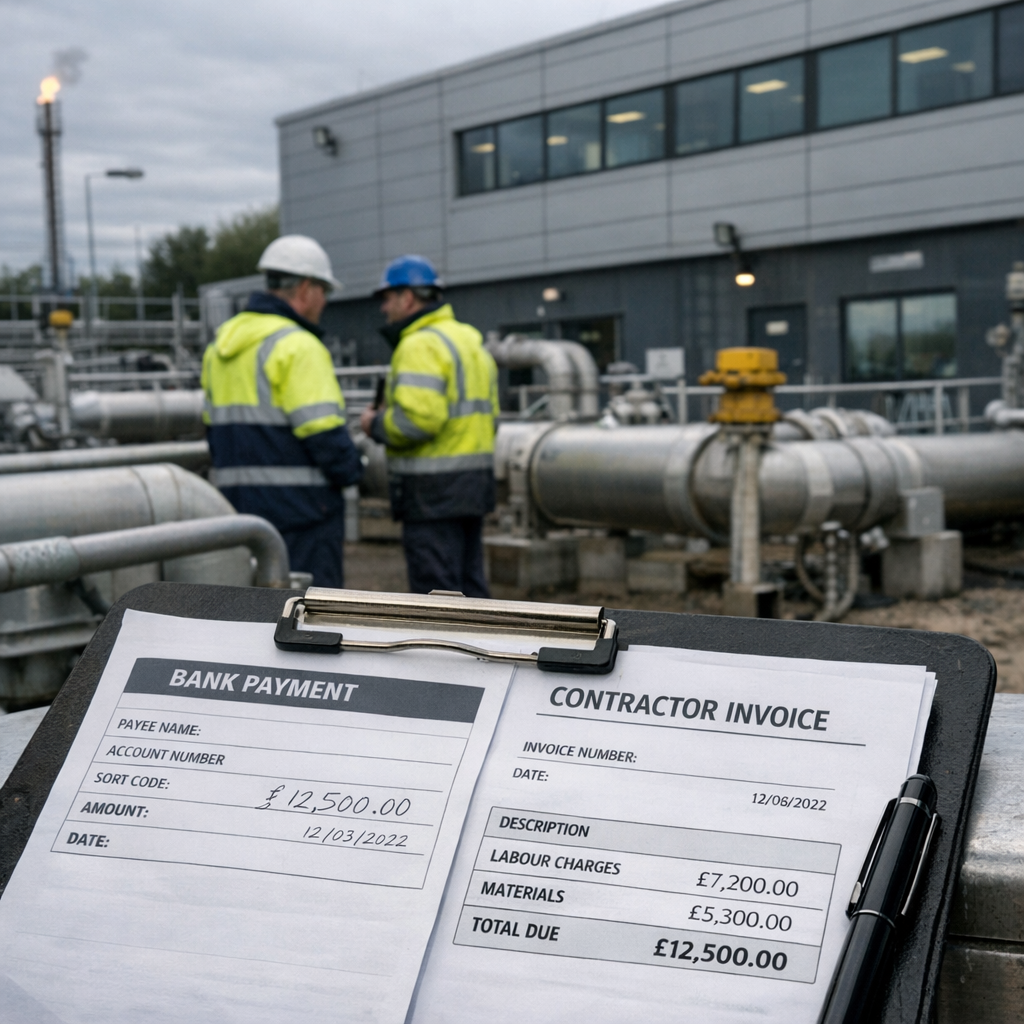

英国油气公司 Zephyr Energy 这两天披露了一起并不“炫技”、却极具杀伤力的网络安全事件:其一家位于美国的子公司,在支付承包商款项时,约70万英镑——接近100万美元——被转入了黑客控制的银行账户。

这家公司在提交给伦敦证券交易所的监管文件中表示,目前正与相关银行和顾问合作,尝试追回被转移的资金。公司还强调,事件已经得到控制,运营暂时没有受到影响。表面看,这像是一则“损失已发生,但业务照旧”的标准公告;可稍微有点安全常识的人都知道,这种案子真正让企业头疼的,从来不只是那笔钱。

最让人不安的地方在于,Zephyr 并没有披露攻击究竟是如何发生的。但从已知信息看,路径大概率非常经典:黑客进入企业邮箱、财务系统,或至少掌握了足够多的付款流程信息,然后在付款节点修改收款账户、路由信息或发票指向,让一笔看起来“完全正常”的对公付款,悄无声息地拐进自己的账户。

这类攻击的可怕之处就在这里。它不像勒索软件那样会弹出刺眼的红色勒索信,也不像大规模数据泄露那样会引发社交媒体上的巨大声浪。它安静、克制、精准,像一个混进剧院后台的冒牌工作人员,不抢戏,不闹场,只在最关键的时候,拿走装有现金的袋子。

这不是“黑技术”神话,而是商业邮件诈骗的老招数

从安全行业的术语来说,这很像一起典型的 BEC,也就是“商业邮件诈骗”或“商务邮件入侵”攻击。攻击者不一定需要突破多高深的防火墙,也未必得植入复杂恶意软件。他们最擅长的,是利用企业内部最脆弱也最现实的一环:信任链条。

想象一下一个真实的企业付款流程。项目经理催款,供应商发票到了,财务核验,主管审批,出纳付款。每一步都看似合理,每个人都只负责自己那一小块。如果黑客提前潜伏在邮箱里,观察了一段时间供应商名称、付款周期、常见措辞,甚至掌握了谁会在周五下午匆忙签字,那么他只需要在合适的时候发出一封“更改收款账户通知”,或者直接篡改一份发票,成功率就会高得惊人。

美国 FBI 在今年4月公布的互联网犯罪年度报告里提到,BEC 仍然是财务损失最严重的网络犯罪类型之一,仅2025年就造成超过30亿美元损失。这个数字比很多人想象得更能说明问题:对企业来说,最贵的安全事故,往往不是系统被砸坏,而是流程被借用了。

这也是为什么我一直觉得,很多公司在安全预算上的投入方向有点跑偏。大家愿意为“高级威胁检测平台”买单,却不一定愿意花时间重做付款审批制度;愿意上最贵的终端安全软件,却未必把“更换供应商银行账户必须二次电话确认”写进刚性的财务制度。可现实是,黑客并不总爱挑战技术高地,他们也喜欢走正门,只不过是借别人的工牌进去。

能源公司为什么更容易成为目标?

Zephyr Energy 所处的能源行业,本身就属于攻击者眼中的“高性价比猎物”。原因并不复杂:金额大、供应链长、承包商多、跨境付款频繁,而且项目制业务常常伴随着临时采购、现场施工、紧急结算。这种环境里,付款本来就容易显得“复杂且合理”,给了欺诈更多伪装空间。

油气、能源、基础设施这类企业还有一个共同特点:信息系统通常不是从零开始一体化设计的,而是在多年经营中不断拼接出来的。老系统、新平台、外包服务商、地区子公司,各有各的流程、权限和数据接口。你很难指望所有环节都像银行核心系统那样整齐划一。对攻击者来说,这种组织复杂度本身,就是机会。

更现实的一点是,能源企业经常跨国经营。英国总部、美国子公司、当地承包商、跨境银行清算,这里面每多一层沟通,就多一层“我以为你确认过了”的风险。很多攻击不是靠技术压制得手,而是靠组织惯性得手。每个人都做了自己以为正确的事,最后钱还是飞走了。

这也让事件的意义超出了一家公司自己的倒霉经历。最近几年,全球监管机构不断提醒,关键基础设施不仅要防停电、防勒索、防数据泄露,也要防这种“悄悄抽血”式的金融攻击。因为它可能不会让工厂立刻停摆,却会持续侵蚀企业运营信任和财务稳定性。

“我们采用行业标准”这句话,为什么越来越不够用了

Zephyr 在披露中提到,其技术和支付平台使用了“行业标准做法”,并称事后增加了额外安全层。坦白说,这种表述在公关上可以理解,但在今天的安全语境里,已经有点不够了。

“行业标准”是个听起来很稳妥的词,可问题在于,行业标准往往只能证明你没有明显掉队,不能证明你足够安全。尤其是面对 BEC 这类攻击,攻击面并不只在系统本身,而在跨部门流程、人为确认机制、供应商身份验证和异常支付监测上。你可以拥有合规的邮件系统、多因素认证、银行级传输加密,但只要有人相信了一封伪装得足够像的邮件,或者跳过了一次口头复核,风险就会重新冒出来。

过去几年,类似事件在全球并不罕见。有制造业公司因伪造发票损失数百万美元,有房地产交易因为账户信息被篡改导致购房款打入骗子账户,还有创业公司在融资到账前后遭遇“CEO 紧急付款”骗局。它们有一个共同点:事故发生后,企业很难承认这是“技术失败”还是“管理失败”。因为答案通常是两者都有一点。

这里有个值得思考的问题:在越来越数字化的财务流程中,我们是不是过于迷信“系统留痕”和“自动审批”,反而削弱了那些看起来最笨、却最有效的人工交叉验证?比如改银行账户必须回拨原登记电话、超过一定金额必须双人线下确认、首次付款到新账户必须做小额测试。这些动作听上去很土,但它们对付的正是那种伪装成正常业务流的攻击。

真正该补的课,是把安全从 IT 部门搬回业务现场

很多企业一提网络安全,脑海里浮现的都是 SOC、EDR、零信任、威胁情报平台。这些当然重要,但 Zephyr 这样的事件再次说明,财务欺诈型攻击的第一现场,往往不在机房,而在日常业务流程里。

换句话说,安全不能只由 IT 部门独自承担。采购、财务、法务、项目管理、供应链团队,甚至外部承包商,都应当被纳入同一套风险防控逻辑中。如果一家公司的付款流程已经快到“一封邮件就能改收款账户”,那问题恐怕不是黑客太聪明,而是流程设计太乐观。

银行在这类事件中的角色也值得重新审视。许多受害企业在案发后都会说“正在与相关银行合作追款”,但现实里,资金一旦被迅速拆分、转移到多层账户,追回难度极高。银行当然不可能替每家企业做人肉审核,但在高风险变更、异常金额、首次打款新账户等场景里,金融机构和企业之间能否形成更细的风险联防?这会是未来几年非常关键的一道题。

从媒体观察者的角度看,这起事件最典型的地方,不在于损失金额创纪录,而在于它再次提醒所有公司:今天的网络攻击,很多时候并不是来摧毁你的,而是来模仿你的。它模仿你的同事、你的供应商、你的业务语气,甚至模仿你的正常流程。你越依赖“看起来没问题”的自动化链条,就越要警惕那些真正有问题的地方,恰恰都长得很正常。

如果说勒索软件像砸门而入的劫匪,那么 BEC 更像一个穿着西装、拿着假胸牌的人,在前台点头微笑,然后把保险柜密码套了出来。后者不那么戏剧化,却更贴近日常,也因此更危险。