研究员 Alex Shakhov 称,至少 34 所大学的数百个子域名被诈骗者滥用。涉及的名校域名包括 berkeley.edu、columbia.edu、washu.edu 等。Google 搜索中还能看到大量被索引页面;部分链接已不再跳转,但残留结果仍可见。

这不是伯克利、哥伦比亚或圣路易斯华盛顿大学主站服务器被攻破,也不是 .edu 根域失守。更准确的说法是:一批废弃子域名的 CNAME 记录没删,攻击者注册旧目标域名后,把名校域名下的流量接走了。

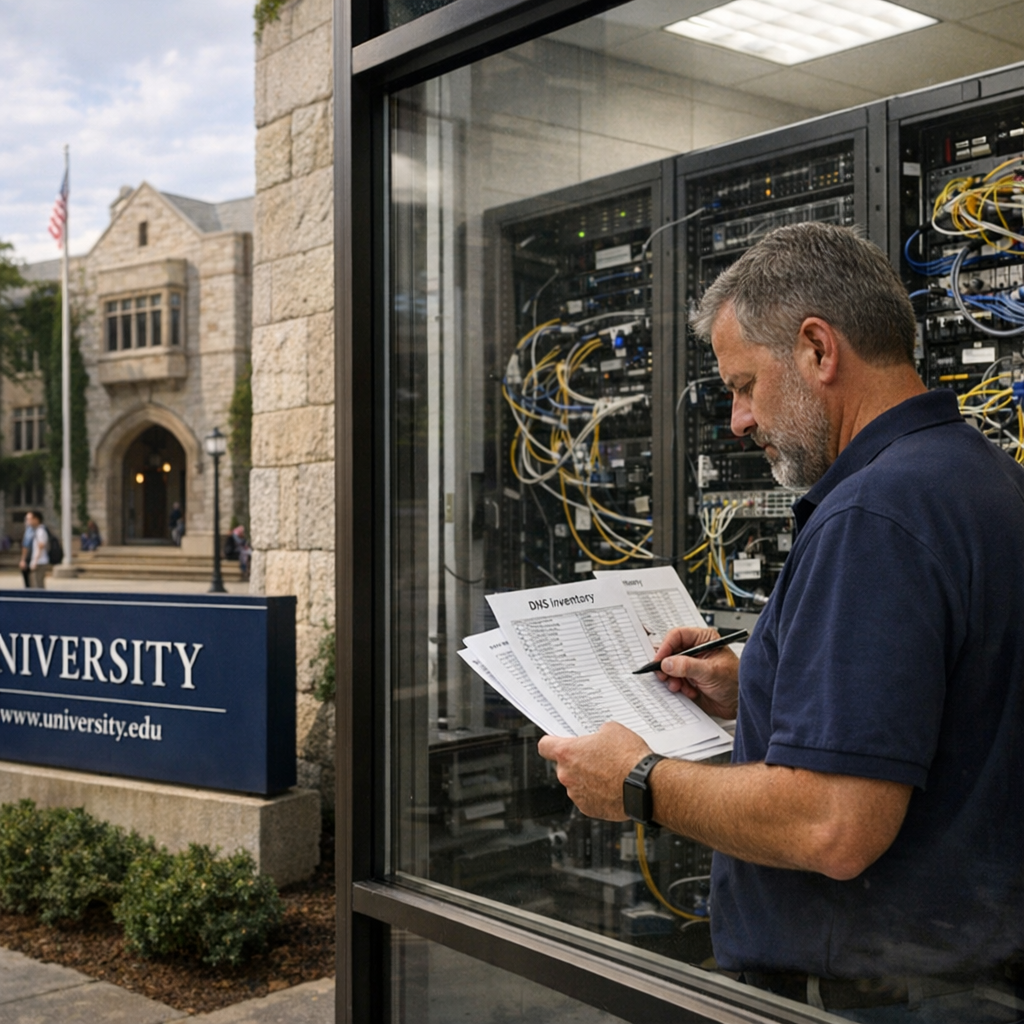

发生了什么:名校子域名被拿去挂色情页和诈骗页

已披露的典型情况包括:berkeley.edu、columbia.edu、washu.edu 旗下部分子域名,被用于展示色情内容。至少一例还把访问者导向假杀毒页面,套路是提示电脑感染病毒,再诱导付费或制造勒索式恐慌。

另有研究者把这类活动关联到已知团伙 Hazy Hawk。这里要谨慎:这不是官方定论,也不能据此断言所有案例都来自同一团伙。

受影响最直接的是两类人。高校 IT 和安全团队要处理域名资产、DNS 记录和搜索索引残留。学生、校友和普通访问者则要降低对 .edu 链接的自动信任:地址栏里有名校后缀,不等于今天的内容还由学校控制。

| 读者最关心的问题 | 目前能确认的事实 | 风险边界 |

|---|---|---|

| 是不是大学主站被黑 | 不是主站或 .edu 根域被攻破 | 核心是子域名接管 |

| 涉及多少学校 | Shakhov 称至少 34 所大学、数百个子域名 | 不等于所有页面仍在持续跳转 |

| 内容是什么 | 色情内容、至少一例假杀毒/勒索式诈骗页面 | 原文未给出用户损失规模 |

| 为什么搜索能看到 | Google 已索引部分劫持页面 | 清理 DNS 后,搜索残留仍需单独处理 |

漏洞链条:悬空 CNAME 把信任交给了陌生人

这类问题通常叫 dangling CNAME,中文可理解为“悬空 CNAME”。链条并不复杂。

大学某个子域名曾经指向外部托管服务或项目域名。项目结束后,目标域名过期或服务停用。学校这边的 CNAME 记录却还留在 DNS 里。

攻击者只要注册那个过期目标域名,就可能接住原本属于大学子域名的访问流量。用户看到的是 .edu 子域名,实际内容已经由攻击者控制。

| 环节 | 发生了什么 | 后果 |

|---|---|---|

| 子域名申请 | 院系、实验室、项目组、学生组织可能申请子域名 | 数量多,归属分散 |

| CNAME 指向 | 子域名指向外部服务或旧项目域名 | 依赖关系容易被遗忘 |

| 项目退役 | 目标域名过期,学校 DNS 记录未删除 | 形成 dangling CNAME |

| 攻击接管 | 攻击者注册旧目标域名 | 流量、品牌信誉、搜索权重被借走 |

这里最麻烦的不是 CNAME 多难懂,而是它不负责提醒人。目标域名过期了,DNS 记录不会自动消失。项目负责人毕业、离职、换岗后,记录仍可能挂着。

.edu 域名还有额外的信誉红利。搜索引擎和用户都会更容易相信它。攻击者看中的正是这层信任。不是硬破城门,而是捡到了门牌和旧钥匙。

真问题:高校 IT 发放域名很容易,注销流程太弱

高校的 IT 结构天然分散。学院有学院的项目,实验室有实验室的网站,学生组织也可能有独立页面。短期活动、研究项目、外包系统一多,子域名生命周期就会碎掉。

问题不在某个管理员粗心。问题在流程默认只关心“开通”,不关心“退役”。

这和云存储桶误公开、GitHub 密钥泄漏是同一类事故:技术难度不高,组织治理成本长期被低估。安全预算常被用来买新工具,资产盘点却很难被当成正经项目。可攻击者偏爱这种缝隙,因为便宜、稳定、还带名校光环。

《史记》说“天下熙熙,皆为利来”。放到这件事里,就是攻击者不必证明自己技术多强,只要找到无人认领的信任资产。大学域名的招牌越硬,这笔套利越划算。

接下来要看的不是哪所学校发了声明,而是有没有把子域名生命周期纳入制度。具体动作很朴素:

- 建立子域名资产清单,标明负责人、用途、指向和退役时间。

- 定期审计 CNAME 指向,检查目标域名是否仍有效、仍归属可信主体。

- 删除失效记录,避免继续把流量交给外部空壳。

- 清理后向 Google 等搜索引擎申请移除残留索引。

Shakhov 称,他公开披露后,只有少数受影响大学清除了悬空 CNAME。即使 DNS 已修,搜索结果也可能继续停留一段时间。这是现实约束:修掉入口,不等于立刻抹掉搜索缓存。

高校安全负责人现在最该做的不是采购更贵的威胁情报,而是先查自己的 DNS。大型组织也一样。凡是允许部门、项目、外包团队申请子域名的地方,都该有退役审计。

普通用户也有一个简单判断:看到 .edu 链接,不要只看后缀。页面如果跳到成人内容、杀毒警告、抽奖、钱包支付或要求下载工具,就该立刻关闭。名校域名能提高可信度,但不能替你验证页面内容。