一家“技术支持公司”,把诈骗做成了流程工业

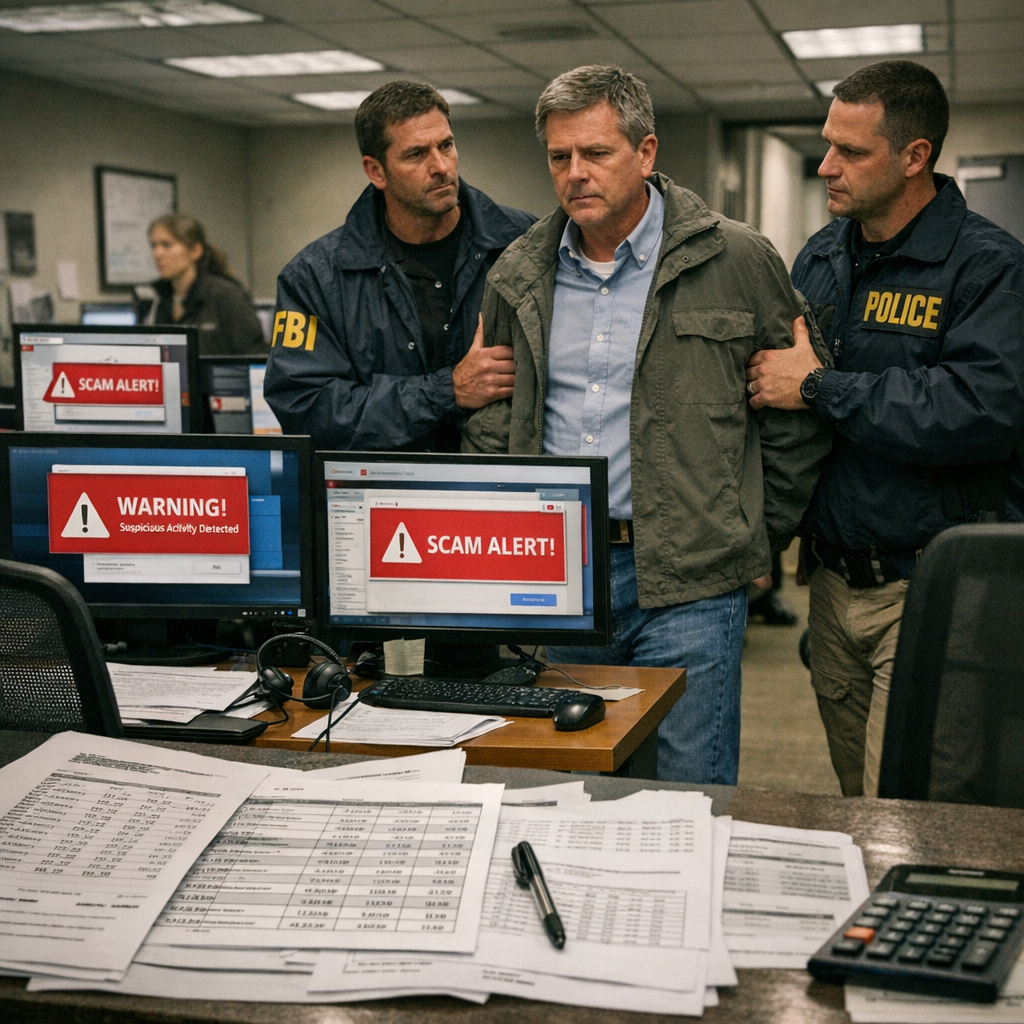

如果你曾在上网时突然看到一个夸张的弹窗,告诉你“电脑已感染病毒”,页面还伴随着警报声、红色大字和一个醒目的免费电话,那你已经站在这类骗局的门口了。美国媒体 Ars Technica 最近披露的一起案件,把这种老掉牙却依然有效的“技术支持诈骗”重新拉回公众视野。

主角叫 Michael Cotter,他经营的公司名为 Tech Live Connect。表面上看,这像是一家提供远程电脑维修和技术帮助的服务商;实际上,它更像一个包装精良的诈骗工厂。套路并不复杂:先用伪造的安全弹窗制造恐慌,再诱导用户拨打电话,接着把电话转到印度呼叫中心。客服人员随后请求远程控制用户电脑,假装检测出一堆并不存在的问题,最后收取数百美元的“维修费”。为了提高说服力,员工还会冒充苹果或微软的技术人员。

这种骗局之所以顽固,并不是因为技术门槛高,相反,它的“优势”恰恰在于足够低技术、足够标准化。弹窗模板可以批量投放,电话脚本可以反复训练,远程协助软件本来就是合法工具,而受害者通常又是对电脑不熟悉、容易慌张的普通人,尤其是老年用户。诈骗者利用的不是系统漏洞,而是人的不安全感。这也是它最让人沮丧的地方:你以为自己在和机器对抗,实际上对手在精准拿捏你的情绪。

真正让骗子头疼的,是信用卡“拒付率”

这起案件最有意思的部分,不是诈骗本身,而是诈骗公司怎么处理“售后危机”。受害者被骗后,会向信用卡公司发起拒付,也就是 chargeback,要求撤销交易。对正常商家来说,拒付率过高意味着服务质量、商品描述或者履约环节出了问题;可对诈骗公司来说,拒付率高几乎就是一张写着“我有问题,快来查我”的大字报。

支付处理机构通常会密切监控商户的拒付比例。一旦比例过高,不仅会罚款,严重时还会直接关闭商户账户,让它无法继续收信用卡付款。到 2015 年中,已有支付处理商警告 Tech Live Connect:再这样下去,公司名下多个商户账户都可能被终止。对一家依赖电话诱导和信用卡扣款生存的诈骗企业来说,这相当于氧气快断了。

按理说,问题明摆着,最简单的办法就是少骗点人,或者干脆停止诈骗。但现实往往比黑色幽默还黑色幽默。Cotter 没有真正整顿业务。他口头上声称,公司会开除参与诈骗的呼叫中心员工,但后来他也承认,这项政策执行得并不一致。有些屡次诈骗的员工不但没被开除,反而升了职。

这非常像互联网世界里某种扭曲的增长逻辑:当业务模式本身有毒,管理层最先优化的,往往不是产品伦理,而是数据表现。拒付率太高?那就想办法把数字做漂亮。至于背后是不是更多受害者,那是另一个部门、另一个季度、另一个良心的问题。

为了掩盖诈骗,他们发明了“自己刷自己”的假繁荣

Cotter 想出的办法,堪称金融欺诈版的“用魔法打败魔法”。从 2016 年开始,他购买大量虚拟借记卡,再用这些卡去支付公司开出的虚假账单。说白了,就是公司自己给自己付款,制造出一大堆看起来正常的交易。

这么做的目的很直接:支付机构会看拒付交易在全部交易中的占比。如果诈骗退款和争议太多,那就人为增加一批“好交易”,把分母做大。真实投诉没有消失,但在统计表里变得没那么刺眼了。骗子没有减少坏事,只是往系统里灌进更多“正常样本”,把坏事稀释掉。

为了让这批假交易更像真的,Tech Live Connect 还使用了真实客户的姓名和地址。等拒付率压下来之后,公司再拿着“改善后的数据”去申请更多商户账户,继续扩张,继续骗人。美国司法部的说法是,靠着这套伪装,Cotter 让公司多活了好几年,并额外从美国消费者身上骗走约 800 万美元。

更荒诞的是,这套系统并不便宜。2018 年 3 月,公司团队算出当月还需要 2.7 万笔“好交易”来对冲坏账,于是花了 14 万美元采购 3000 张虚拟借记卡,再通过 6 个不同支付网关反复处理。按报道披露,等到采购卡片、借助第三方渠道、支付处理手续费这一整套流程走完,刷进去的钱有一半会被消耗掉。也就是说,他们愿意付出相当高的运营成本,只为维持诈骗机器继续转动。四年下来,这套模式仍让公司进账超过 1300 万美元。

这件事之所以让人后背发凉,是因为它揭示了现代诈骗的一个升级方向:它不只是骗消费者,还会反过来骗风控系统。以前我们以为骗子怕监管、怕银行、怕支付通道;现在看,他们更擅长研究这些系统的阈值、规则和盲区。系统不是被攻破的,而是被“喂数据”喂到看不清真相。

这不只是个案,它照见了整个支付与平台生态的缝隙

到 2020 年,美国邮政检查局介入调查,Cotter 当年被起诉,并在同年 12 月被法院永久禁止通过电话营销或网站销售技术支持服务和软件。案件一路拖到 2026 年 1 月,他最终承认犯下一项银行欺诈共谋罪。上周,这位 64 岁的老板被判处 28 个月监禁。

两年多刑期,看上去并不算特别重,尤其和数千万美元规模的诈骗收益相比,多少会让人感到一种熟悉的不平衡:在数字经济里,伤害往往是分散的、缓慢显现的,而处罚却常常是滞后的、有限的。普通受害者丢掉的是储蓄、隐私和安全感,平台失去的是一点点信任,支付机构补上的是一轮轮风控规则,而真正策划骗局的人,直到多年后才为整个链条的损害付出相对有限的代价。

这类案件也提醒我们,所谓“技术支持诈骗”从来不是单点问题,而是一条跨境产业链。前端是恶意广告和弹窗投放,中间是外包呼叫中心和远程控制软件,后端则是商户账户、信用卡通道、拒付监控和身份包装。任何一个环节松一点,整套机器就能继续运转。

过去几年,微软、苹果和多家安全公司都多次提醒用户:真正的系统安全警报不会要求你拨打陌生电话,更不会让你把银行卡信息报给“客服”。但问题在于,骗子早就明白,教育用户固然重要,真正决定他们能否持续作案的,是支付网络和广告平台能不能更快识别异常模式。比如,一家“技术支持公司”长期依赖高争议交易、跨多个网关迁移、并出现大量看似规律化的小额“正常支付”,这本身就应该是风险画像的一部分。

更大的争议也在这里:当风控系统越来越依赖统计指标,坏人就会越来越擅长优化指标。今天他们刷虚拟借记卡,明天可能用生成式 AI 批量生成客服话术、伪造售后记录,甚至合成更逼真的品牌身份。换句话说,AI 不一定先把诈骗变得更聪明,它可能先把诈骗包装得更像一家“正规公司”。

对普通人来说,最危险的不是弹窗,而是“我只是打个客服电话”

很多人提起网络诈骗,会先想到木马、黑客、数据库泄露,觉得那是“技术很强”的坏人干的。可这起案子恰恰说明,普通人最容易中招的场景,往往不发生在暗网,也不发生在电影式的黑客对决里,而是发生在一个你以为自己在求助的时刻:电脑变慢了、页面卡住了、突然跳出警报了,你慌了,然后你拨了一个电话。

这类骗局抓住的是一种非常人性的心理:人面对机器故障时,特别愿意相信那个语气笃定、听上去专业的人。尤其当对方说自己来自苹果、微软,或者已经“检测到你的设备异常”,很多人会立刻把判断权交出去。诈骗者卖的不是维修服务,而是一种临时的确定感。

所以,真正的防线并不只是在浏览器里装个拦截插件,也不只是告诉长辈“不要乱点链接”。更现实的做法是反复强调一个简单原则:凡是主动弹出、催你拨号、要求远程控制电脑、再顺手索要银行卡信息的“技术支持”,大概率都不是支持,而是围猎。品牌厂商不会这样工作,正规安全软件也不会这样善后。

从记者视角看,这起案子最刺眼的地方并不是“骗子又骗人了”——那几乎算不上新闻——而是他们已经开始像经营 SaaS 公司一样经营诈骗:盯指标、算成本、调支付通道、做数据修饰、追求账户续命。黑产不再只是地下活动,它越来越像一门有 KPI、有渠道策略、有财务模型的生意。这才是最需要警惕的趋势。