又一笔钱不见了。

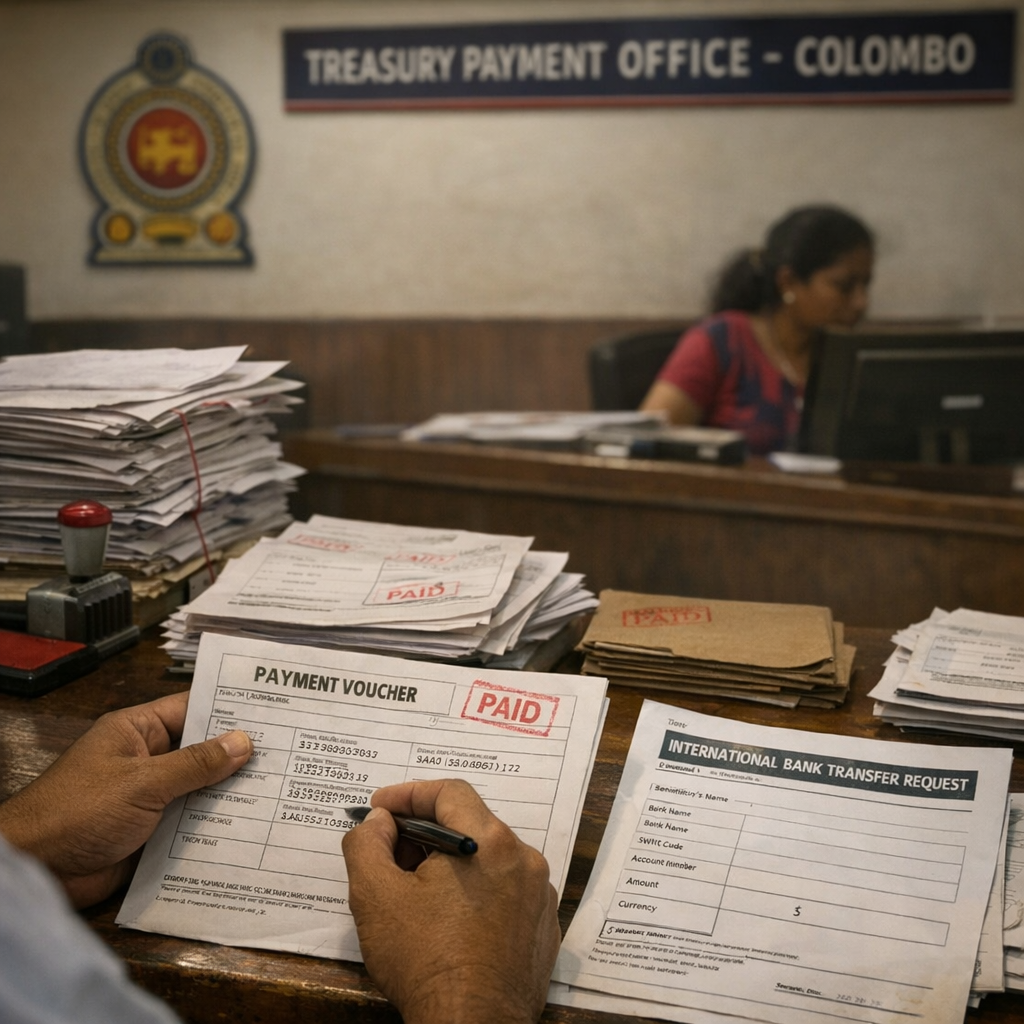

这次是约62.5万美元。钱原本应由斯里兰卡政府支付给美国邮政署。美国方面数周没有收到款项,回头追查,才发现这笔付款失踪。

更尴尬的是,几天前,斯里兰卡政府刚确认另一笔250万美元付款被黑客转走。那笔钱原本该打给指定收款方,后来被导向其他银行账户。

两起事件合计损失超过300万美元。放在大国预算里不算大数,但斯里兰卡还在从2022年债务危机中恢复,这个数字就不只是“网络安全事故”那么轻。

两笔钱,暴露同一条风险线

目前能确认的事实并不复杂。复杂的是,这些事实放在一起,指向的是付款链条,而不是某个神秘黑客。

| 线索 | 已知事实 | 该看的问题 |

|---|---|---|

| 62.5万美元付款 | 原应支付给美国邮政署,数周未到账后被发现失踪 | 放款后核验太慢,异常发现依赖收款方提醒 |

| 250万美元事件 | 财政部相关付款被黑客从原定收款方转入其他银行账户 | 收款账户和路由信息变更是否经过硬确认 |

| 疑似攻击方式 | 更像商业邮件入侵(BEC):侵入邮箱或会计系统,篡改银行账户、路由信息 | 技术门槛未必高,流程漏洞更致命 |

| 可能外溢线索 | 当局在发现有人试图转移一笔应付印度的款项后,进一步发现62.5万美元事件;澳大利亚方面据称也注意到付款异常 | 不能说都被盗,但风险可能不止两笔 |

这里要克制一点。材料只支持把两起事件视为独立事件,不能说是同一黑客、同一团伙,也不能拔高成国家级网络战。

但克制不等于轻描淡写。

BEC的要害从来不是“黑客多炫”。它通常就是侵入邮箱或会计系统,在付款流程中把收款账户、银行路由信息悄悄改掉。财务人员看见的仍然像一套正常流程,钱却已经去了别处。

这类攻击最恶心的地方在于,它借用组织自己的信任。系统没有被炸穿,制度自己把门打开了。

谁会被这件事影响

受影响最直接的,是斯里兰卡的财政、审计和跨境付款部门。

它们接下来很难继续按原节奏放款。高风险跨境付款大概率要被重新核验。收款账户变更、历史交易记录、人工回拨确认,都可能被重新拉出来查。

这会让付款变慢。

但慢不是坏事。公共支付系统里,最怕的不是慢,而是糊涂地快。

第二类受影响的是斯里兰卡的外部合作方:邮政、供应商、国际机构、债权人和相关政府部门。

这些对象接下来不会只问“钱什么时候到”。他们会问得更细:账户变更谁确认?付款凭证谁复核?异常几天内报告?出了问题谁担责?

对供应商来说,动作会很具体:要求更严格的付款确认,延长账期预期,甚至把部分合作放到人工复核通道。对债权人和国际伙伴来说,这件事会进入一个更敏感的判断:钱给出去以后,斯里兰卡能不能管住。

这不是道德评价,是交易成本。

债务危机后的国家,最缺的不是漂亮表态,而是可验证的财政纪律。300多万美元不会改写宏观曲线,但会让每一次跨境付款都多一层怀疑。

邮箱只是入口,低配治理才是病灶

我不太买账的是,把这类事简单归为“网络安全问题”。

如果只是邮箱被攻破,那是技术事故。如果一笔政府跨境付款的收款账户被改了,放款前没人硬核验,放款后数周才靠对方提醒发现问题,那就是治理事故。

公共财政付款本来就应该比企业付款更保守。尤其是跨境支付,收款方身份、银行账户、路由信息、历史交易记录、人工回拨确认,都不是新技术。

它们更像会计常识。

真正的问题在于,很多政府数字化项目只学会了“加速”,没学会“刹车”。纸面时代,一个签字错误可能卡在窗口;电子支付时代,一个被篡改的账户,可以把钱直接送出边境。

这就是新兴市场数字化最难看的地方:界面现代,治理肌肉还停在手工时代。

“天下熙熙,皆为利来。”放到BEC里很准。攻击者盯的不是最酷的系统,而是最容易变现的缝。

政府付款链条如果缺少强制校验、独立复核和事后追责,就会变成一条清晰的猎物路线。

接下来真正该看的,不是新闻里又冒出几个技术名词,而是三件硬事:

- 高风险跨境付款是否被临时冻结并重新审计;

- 收款账户、路由信息变更是否强制多渠道确认;

- 财政、审计、央行、网络安全部门是否被放进同一条责任链。

如果最后只发一份“加强网络安全意识”的通知,那基本等于没治。

追回多少钱当然重要。但更重要的是,斯里兰卡能不能证明:这不是一次偶发的邮箱失守,而是一条付款制度被补上了筋骨。

开头那笔62.5万美元,看起来只是又一笔失踪款。真正麻烦的是,它让人看见了钱离开国库之后,制度到底有没有跟上。