量子计算不再是“永远还有10年”:密码学家开始公开催促全行业抢跑

当“狼来了”说了30年,这次为什么不太一样

科技圈对量子计算的态度,过去很像看天气预报里的“百年一遇暴风雨”:听得多,真正搬沙袋的人很少。原因也不难理解——过去几十年里,量子计算几乎一直处在“再给我十年”的状态,十年复十年,大家多少练出了一点免疫力。

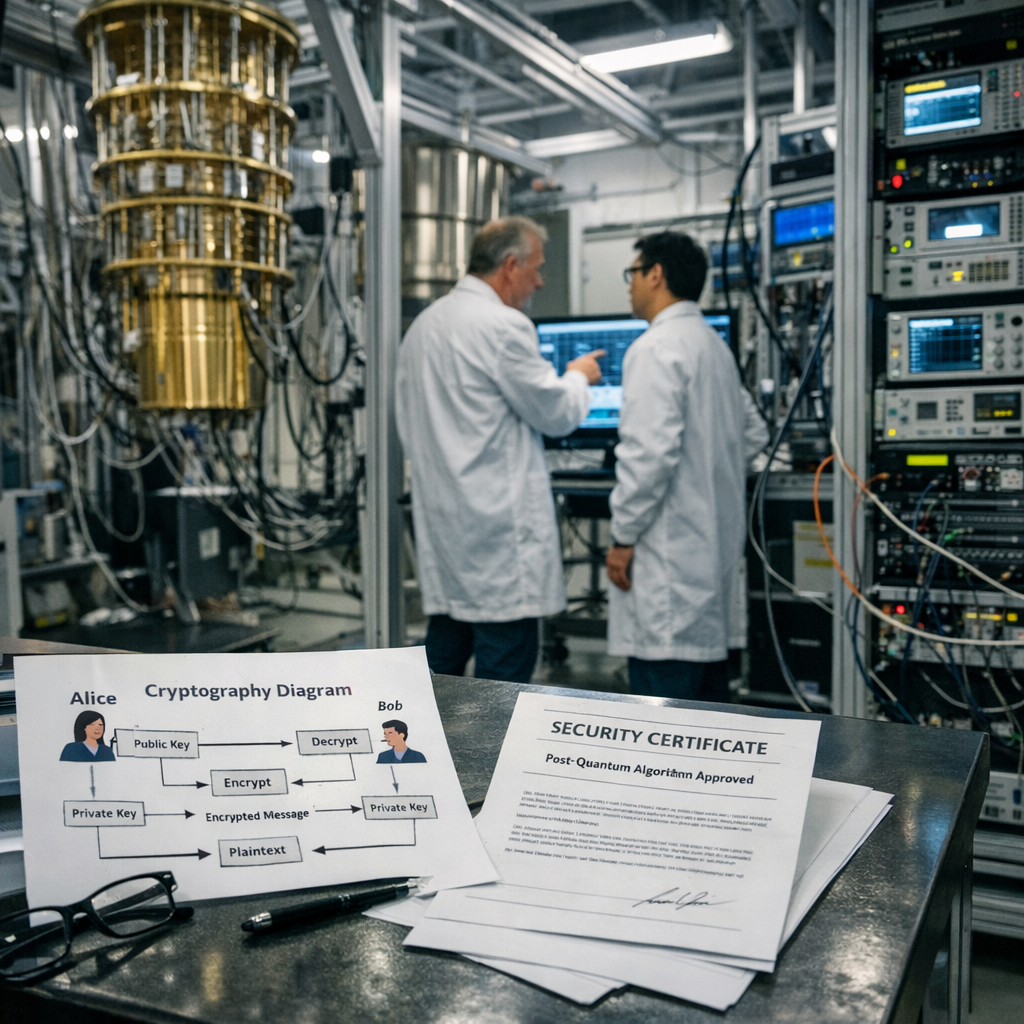

但最近,密码学界的气氛确实变了。知名密码工程师 Filippo Valsorda 在最新文章里公开承认,自己对后量子密码部署紧迫性的判断,和几个月前相比已经明显收紧。让他改口的,不是某个营销味很重的发布会,而是两件更让工程师睡不着觉的事:一是 Google 发布论文,大幅下调破解 256 位椭圆曲线所需的逻辑量子比特和门数;二是另一篇来自 Oratomic 的论文进一步提出,在具备非局域连接能力的架构下,破解同级别椭圆曲线,所需物理量子比特甚至可能低到 1 万级别。

普通读者看到这里可能已经头大:逻辑量子比特、物理量子比特、纠错门数,听起来像物理系期末考试题。但这篇文章最打动我的地方恰恰在于,作者也很坦率地说:自己并不是量子物理专家。他的工作是风险评估,是替使用者判断“最坏情况是否已经逼近”。这其实很像航空业对事故的态度——不是等飞机掉下来才决定要不要修引擎,而是只要可靠信号显示风险进入不可接受区间,就必须行动。

真正可怕的,不是“量子计算一定会来”,而是你不能再自信地说它不会很快来

这场讨论里最重要的变化,不在于谁拍着胸脯说“2030年一定会出现密码学相关量子计算机(CRQC)”,而在于越来越多有分量的人,不敢再对“2030年前绝对不会出现”这件事下注了。

Google 安全团队给出的内部时间线,被作者概括成一个非常刺眼的节点:2029 年。这个时间点之所以震撼,不只是因为它激进,更因为它来自大型技术公司负责安全的人,而不是量子创业公司的融资路演。再加上理论计算机科学家 Scott Aaronson 用一种近乎历史类比的方式发出警告——把当前公开研究氛围的变化,比作 1939 到 1940 年间核裂变研究从公开领域快速转入“看不见的地方”——这已经不是学术圈自嗨,而是预警信号开始进入主流安全决策层。

作者有一句话说得非常直白:现在的赌注,不是“你能不能百分之百确定 2030 年会有 CRQC”,而是“你能不能百分之百确定 2030 年不会有 CRQC”。对企业来说,这两个问法差别巨大。前者像是在讨论技术预测,后者则是在讨论风控责任。银行、云服务商、操作系统厂商、证书体系、加密通信工具,它们保护的不是实验室里的数学优雅,而是用户的账户、合同、病历、商业机密,甚至某些场景下的人身安全。

换句话说,这不是一个“概率大不大”的问题,而是一个“即使概率不高,你承担得起后果吗”的问题。很多人爱拿量子计算开玩笑,说它和可控核聚变一样,永远在 PPT 的下一页。但对密码行业来说,继续用这种段子麻痹自己,已经不再显得聪明,反而像是在逃避责任。

先救火,再谈优雅:后量子密码迁移要从“能不能更好”变成“先上再说”

这篇文章最有冲击力的部分,是作者对工程现实的判断:过去他还认为,密钥交换可以先迁移到后量子方案,数字签名体系则可以慢一点,因为现有协议当初设计时默认签名很小、很轻巧,切换到后量子签名需要大量协议改造。现在他改口了——如果目标是 2029 年前完成迁移,而不是 2035 年,那么行业恐怕已经没有那么多从容优化的时间。

这意味着什么?意味着很多系统可能不得不接受一个很“丑”的现实:把体积更大的 ML-DSA 签名,硬塞进原本为 ECDSA 这类小签名准备的地方,比如 X.509 证书体系。对工程师来说,这不是理想方案,甚至有点像把冬天的羽绒服塞进原本装 T 恤的抽屉里,能塞进去,但整个柜子都得重新整理。可风险管理经常就是这样,先求活下来,再求优雅。

作者对“混合方案”的态度也变得异常明确。前几年,业界流行经典密码 + 后量子密码的混合部署:一方面照顾兼容性,一方面给新算法一点观察期。这在密钥交换上仍有现实意义,但在认证和签名上,他认为继续押注混合,只会把宝贵时间浪费在额外复杂度上。说白了,协议、证书、用户界面、密钥管理、审计工具,本来就够复杂了,再加 18 种复合密钥类型进去,行业会先被自己绊倒。

这个判断未必所有人都同意,但它非常有新闻价值,因为它代表一种风向变化:过去大家担心“后量子算法够不够成熟”,现在更多人在担心“如果再犹豫,迁移窗口会不会直接关上”。

哪些地方最危险?浏览器、身份系统、文件加密,甚至硬件信任根

如果把这场变局想象成一次台风登陆,那么受灾最严重的并不是某一个产品,而是整个建立在公钥密码上的数字社会。

最直接的一层,是 WebPKI,也就是 HTTPS 背后的证书基础设施。今天我们上网时,浏览器之所以相信一个网站真的是它自称的那个网站,靠的就是公钥证书。如果主流椭圆曲线体系能被量子攻击实用化破解,那么中间人攻击将从“理论存在”变成“体系性威胁”。这比“某种加密货币会不会被盗”严重得多,因为它会直击整个互联网的信任底座。

再往下看,是各种带有长期身份绑定的生态。文章点名了 atproto 和加密货币,这其实只是冰山一角。任何把“一个公钥 = 一个长期身份”写进系统设计里的平台,都会面临一个难题:如果量子攻击来临时你还没迁移完,你是允许旧身份继续存在、冒着被批量劫持的风险,还是强行更换身份、让一部分用户直接“变砖”?这不是技术洁癖问题,而是产品、治理和社会协作问题。

文件加密是另一个容易被低估的重灾区。网络传输至少还有时效性,很多会话数据过两三年就没人关心了;但文件不同,尤其是医疗记录、商业合同、内部档案、历史聊天记录,往往有很长保存周期。所谓“先窃取、后解密”攻击在这里最有杀伤力:今天你用旧方案加密存档,攻击者即便现在解不开,也可以先偷走,等量子能力成熟后再统一开箱。这也是为什么作者特别提到,像 age 这样的文件加密工具,很快可能不得不对非后量子接收方发出警告,甚至直接报错。

更让人不安的是硬件信任体系。TEE,也就是可信执行环境,例如 Intel SGX、AMD SEV-SNP,以及大量硬件证明机制,本质上都依赖设备内置的根密钥和证明链。如果这些根本身不是后量子安全的,而硬件行业的更新周期又远慢于软件,那么它们就可能来不及完成换代。作者甚至直言,这一类技术“基本完了”。这话很重,但并非耸人听闻:当软件还能发补丁时,硬件往往已经在仓库、机房和客户现场安安静静服役了。

这不是全面恐慌,但的确是一次安全世界观的改写

有意思的是,作者并没有主张“一切都得翻新”。在对称加密上,他明确反对把 256 位密钥包装成一种普遍刚需。围绕 Grover 算法的讨论,长期被过度简化成“量子时代 128 位就不够了”,但从可执行电路规模和实际并行限制来看,这种结论并不稳固。换句话说,不是所有东西都要马上推倒重来,真正紧急的是非对称密码,也就是公钥体系。

这恰恰说明眼下最怕的不是保守,而是混乱。每次安全迁移最消耗行业体力的,往往不是算法本身,而是目标不清。要是大家一边喊后量子紧急,一边把并不紧急的要求也打包塞进来,结果很可能是标准变复杂、实现变拖沓、互操作性变差,最后真正该做的迁移反而被拖死。这一点在历史上并不陌生。SHA-1 退场到 SHA-256 上位,已经算相对清晰的一次替换,依然拖了很多年,还夹杂着各种降级和兼容事故。今天这场迁移,复杂度只会更高,不会更低。

我个人的判断是,文章最重要的意义不在于它给出了一个绝对准确的时间表,而在于它标志着一批原本偏谨慎的工程派开始集体转向。技术世界里,真正推动大迁移的,往往不是科学家写下“理论上可行”,也不是创业公司喊出“革命即将发生”,而是维护基础设施的人开始说:别等了,再等就来不及了。

这会带来很多争议。比如,今天就押宝 ML-KEM、ML-DSA,会不会把未来更优方案挡在门外?纯后量子签名是否过于激进?大厂给出的 2029 时间线,究竟是审慎保守,还是有意提前压缩行业节奏?这些问题都值得继续讨论。

但有一件事已经越来越清楚:量子计算或许还没有真正敲门,但密码学世界已经开始搬家了。谁先行动,谁只是付出成本;谁继续犹豫,未来付出的可能就是信任本身。