有些新闻一看标题就像编剧喝多了写出来的。比如这条:美国俄亥俄州一所监狱里,囚犯把本该拆解回收的旧电脑零件重新组装成可用PC,再把机器藏进培训室天花板,偷偷连上监狱网络。直到IT人员发现某个外包账号的网络流量异常,这个“空中机房”才被揪出来。

荒诞吗?当然荒诞。可如果只把它当成一则离奇社会新闻,那就错过了它最有现实意味的部分。因为这件事真正可怕的地方,不是有人在监狱里“攒机成功”,而是一个高度依赖数字系统的机构,居然在最基础的资产管理、网络隔离和现场监管上,留下了这么大的口子。

一根网线,把天花板上的秘密拽了出来

事情发生在2015年的俄亥俄州马里恩惩教所,但直到调查报告公布后,外界才看清这起事件的全貌。当天,监狱IT部门收到警报:某个用户账户的日互联网流量超标。奇怪的是,这个账户属于一名外包人员,而他那天根本没上班。

更有意思的是,这个神秘“用户”并不是随便上上网而已。根据内部邮件记录,对方曾试图访问文件分享网站,但被监狱网络代理服务器拦下。接下来整整三个小时,他都在不断寻找绕过代理和访问策略的方法。这个画面简直太具体了:一个不该在线的人、用着不该用的账号、连着不该存在的机器,在一个按理说最讲究控制和秩序的地方,耐心研究怎么翻过网络围墙。

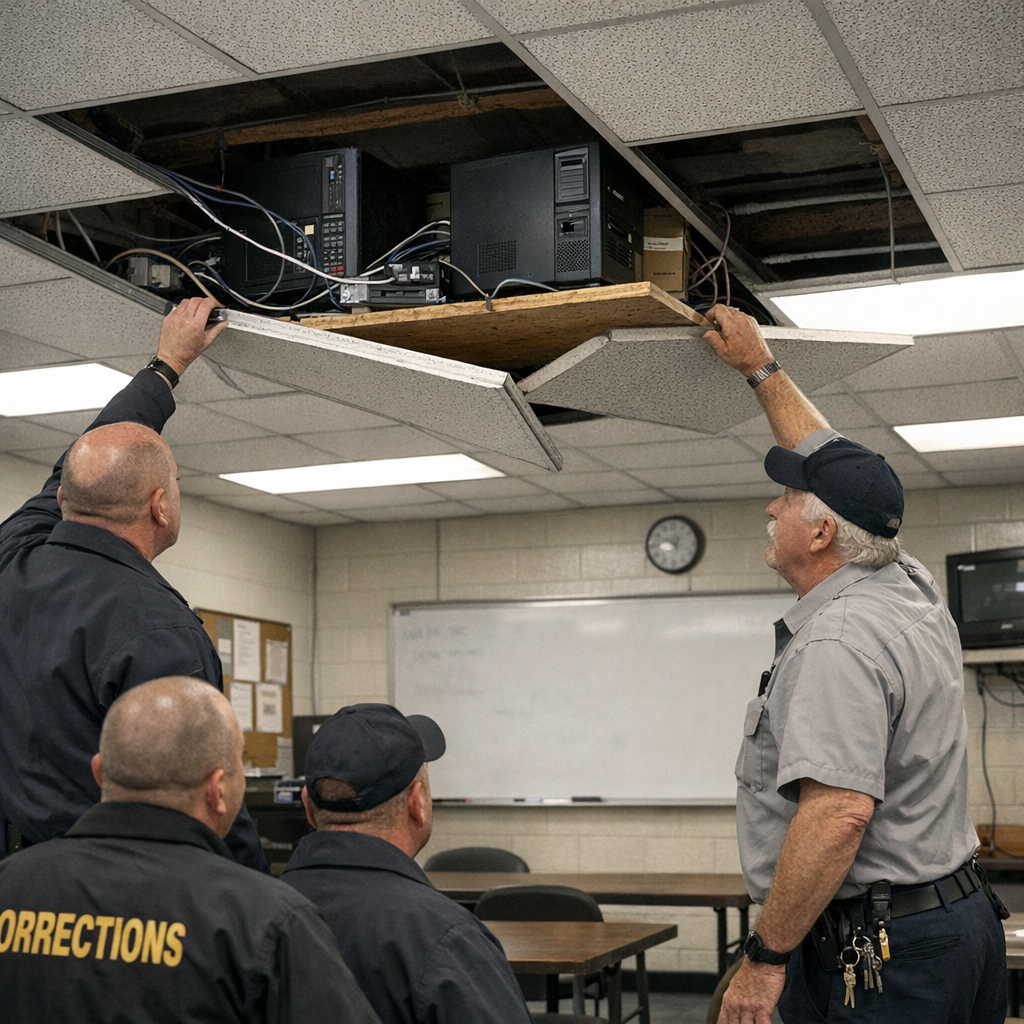

IT人员顺着网络流量追查,最终发现一根网线通向培训室天花板夹层。掀开吊顶后,他们看到两台电脑被安放在木板上,像是某种蹩脚版的数据中心。调查显示,这些电脑是囚犯利用回收项目中的旧零件组装而成,再接入监狱内部的网络端口。“然后,砰,我就上网了。”其中一名参与组装的囚犯这样对调查人员描述。这个“砰”字听着轻巧,却像一记耳光,打在系统管理者脸上。

这不是电影里的越狱桥段,而是现实中的数字治理失守

很多人看到这里,第一反应可能是:这些囚犯技术挺强。确实,能从报废设备里拼出电脑、接入网络、持续隐藏,还知道尝试绕过代理限制,这背后至少说明他们具备一定的硬件认知和网络常识。但我更想说的是,别把所有注意力都给了“聪明的囚犯”,因为这很容易让真正的问题被浪漫化。

真正的问题是,一套本该层层设防的系统,为什么会让两台来历不明的设备在网络里长期存在?为什么一个外包账户可以被冒用却没有更早触发更高等级告警?为什么培训室天花板上多出两台接着网线的电脑,居然要靠流量异常才被发现?

这暴露的是典型的“物理安全和网络安全分家”。许多机构一谈安全,先想到防火墙、代理服务器、访问策略、日志分析,觉得系统上线了规则就万事大吉。但现实总在提醒我们:只要物理设备能被碰到、网口能被接上、账号能被借用,再漂亮的安全策略都可能像纸门一样被捅破。

在企业里,这类问题叫“影子IT”——员工私接设备、私装系统、私开服务;在监狱里,它的危险程度会更高,因为这里不仅有信息风险,还有现实安全风险。调查人员后来在硬盘中发现了色情内容,以及涉及毒品、爆炸物和伪造信用卡的文章资料。甚至电脑里还有囚犯通行证发放记录,意味着这些机器已经不仅是“偷上网”,而是接触到了机构内部管理信息。

一场失败的改造实验,也是一面尴尬的技术镜子

这起事件还有一层更复杂的意味:涉事囚犯原本参与的是电脑废弃物回收项目。这类项目在美国监狱体系并不罕见,逻辑也不难理解——给囚犯提供劳动技能和职业训练,帮助他们在出狱后更好融入社会。从改造理念上看,这并不坏,甚至值得鼓励。

问题在于,技术教育和技术管控从来是一体两面。你教一个人拆电脑、识别部件、理解系统连接方式,本质上也在教他如何重新组合、如何规避监管、如何利用基础设施。技术本身没有善恶,但制度必须假设“能力一旦存在,就可能被滥用”。如果管理者只想要改造项目带来的正面叙事,却不愿意为此配套足够严格的监管,那项目越“有技术含量”,出事时就越讽刺。

这让我想到另一些类似案例。过去几年,不少监狱都曾因违禁手机、无人机投递、内部通信设备失控而头疼。技术降低了连接外部世界的门槛,也让传统封闭空间越来越难真正“封闭”。今天是偷接电脑上网,明天可能是私设热点、改装电子设备,后天甚至可能借助更小型、更廉价的硬件形成更隐蔽的通信链路。树莓派、二手主板、USB网卡、移动存储设备,这些在普通人眼里平平无奇的东西,到了高敏感场景里,都是潜在风险点。

从这个角度看,俄亥俄这起事件其实一点也不过时。相反,它像提前预演了一个越来越普遍的治理难题:当硬件足够便宜、组装足够简单、网络无处不在时,封闭机构靠什么维持边界?

监狱不是唯一该紧张的地方,所有组织都该照照镜子

别急着把这事当成“美国监狱笑话”。很多公司、学校、医院乃至政府机构,可能都存在同类隐患,只是没有夸张到把电脑藏进天花板而已。服务器机房门禁形同虚设、闲置网口没人清理、外包账号长期有效、报废设备没做彻底销毁、内部资产台账对不上实物,这些都是现实世界里非常常见的管理毛病。

说得直接一点,真正的安全事故,往往不是被高深黑客打出来的,而是被松懈流程“喂”出来的。一个弱口令、一个没注销的权限、一台没登记的设备、一段没人巡检的网线,就足够让一整套安全制度变得像摆设。

俄亥俄州惩教部门在事后回应称,会全面审查报告并采取进一步措施,同时强调要在技术防护和囚犯改造机会之间取得平衡。这个表态听上去没错,但难点恰恰就在“平衡”二字。过度防范,改造项目容易流于形式;管控太松,技术训练又可能成为漏洞的孵化器。问题不是要不要让囚犯接触技术,而是如何把权限切碎、把设备锁死、把网络隔离到位、把审计做到实时。

在今天的安全行业,这其实已经是成熟共识:零信任、最小权限、网络分段、资产可视化、异常流量检测、账号双重验证,这些词听上去有点硬,但本质都在回答同一个问题——默认任何人、任何设备、任何连接都有风险,不要因为它“看起来在内部”就天然信任。

比新闻更刺耳的问题:我们到底在把技术交到谁手里,又如何看住它?

我读完这则新闻,最复杂的感受不是震惊,而是某种熟悉。因为类似的故事,在不同场景里总是一再重演:制度以为自己在管理技术,结果却被技术反过来检验管理能力。每当一个组织把设备交给人、把接口留在墙上、把账号发给外包、把培训做成流程,它其实都在悄悄回答一个问题:你是否真的理解自己所处的数字时代?

监狱这种地方,天然强调秩序、边界和控制,因此这起事件显得格外讽刺。两台藏在天花板上的电脑,不只是两件违禁品,它们像是某种隐喻:看似最封闭的空间,也挡不住技术从缝隙里长出来。

而这正是它值得被科技媒体认真讨论的原因。它不是一则猎奇趣闻,而是一堂关于数字基础设施的失败公开课。它提醒所有管理者,安全从来不是买几套软件、写几份制度就算完成,而是要在最琐碎、最不起眼的地方持续较真。毕竟,真正让系统失守的,往往不是天才黑客,而是一块被忽略的天花板、一根没有注销的网线,和一句轻飘飘的——“然后,砰,我就上网了。”