4 月 19 日,X 平台安全研究人员 impulsive 表示,任何公开的 Notion 页面都可以通过一次未鉴权的 POST 请求,获取所有编辑过该页面人员的全名、邮箱地址和头像。他还称,这个问题早在 2022 年就被报告过,至今仍可利用。按照这一路径,外部访问者不需要登录,不需要加入工作区,只要拿到公开页面链接,就可能反查到一组真实协作者身份信息。这里真正需要校正的主线很明确:争议不在页面正文是否公开,而在 Notion 是否把“内容可见”默认扩展成了“协作者可枚举”。

暴露的核心是身份元数据,不是文档正文

目前公开说法指向的不是私有页面被绕过权限读取,也不是整个工作区被拖库,而是一个更具体、也更容易被低估的问题:公开页面背后,编辑者元数据可能被无门槛取回。

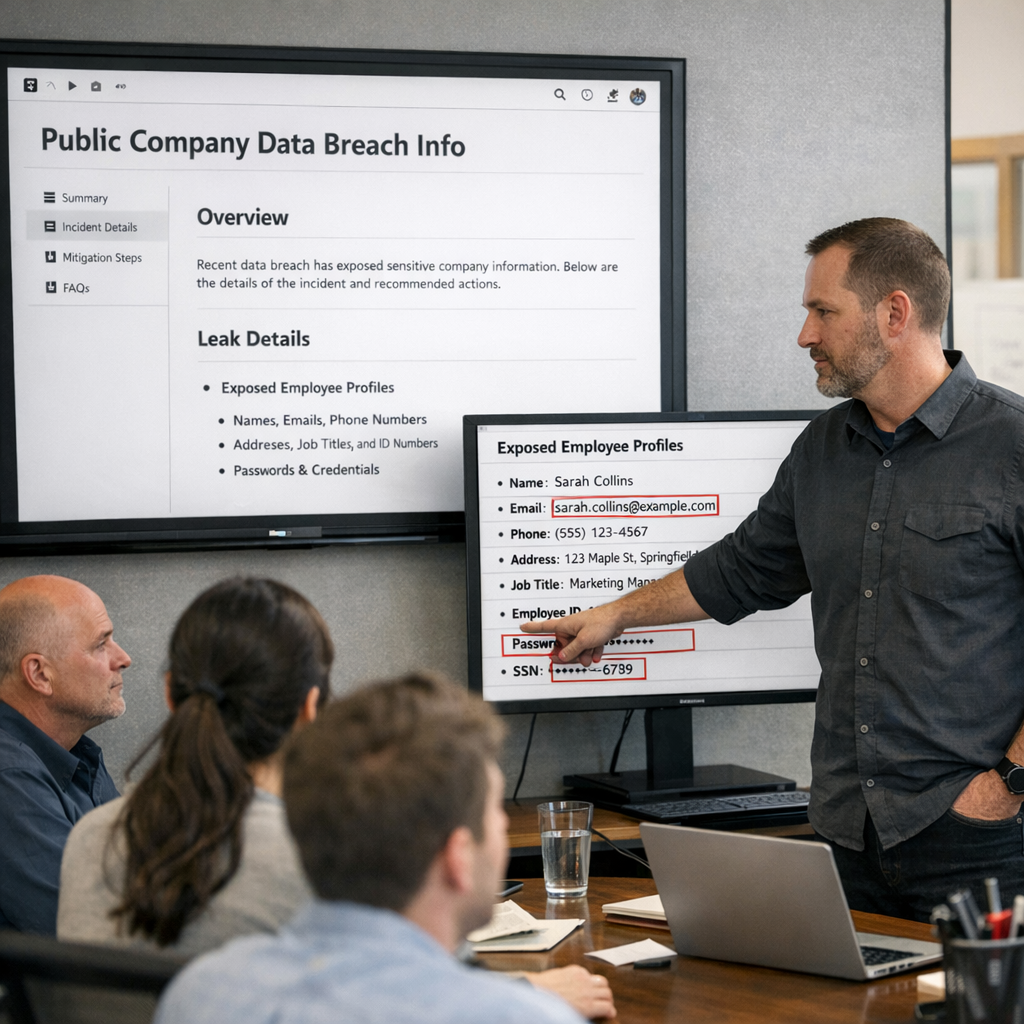

如果研究人员描述准确,返回字段至少包括姓名、邮箱和头像。这三类信息单看都不算罕见,合在一起却足以形成可利用的身份线索。邮箱能对应公司域名,姓名能对应岗位和社交平台,头像还能帮助确认是否为真实员工。对攻击者来说,这比拿到一个匿名 ID 实用得多。

我的判断是,这类问题的危险性常被低估,因为它不直接等于“文档泄露”。但对企业环境来说,协作者身份本身就是敏感信息。很多团队会把公开帮助中心、客户文档、媒体资料页、招聘说明直接托管在 Notion 上,页面内容往往经过筛选,本来就准备给外部看;真正没打算对外公开的,是谁在维护这些页面、他们用的是什么邮箱、是否能被批量枚举。

这也解释了为什么这不是一个边角瑕疵。协作文档工具的权限模型,不能只保护正文,还要保护围绕正文产生的人和关系。如果正文公开、身份也一起公开,那产品对“公开页面”的定义就比用户理解得更宽。

对企业最直接的冲击,是公开知识库会变成精确钓鱼入口

Notion 这几年早已不是单纯的个人笔记工具。它持续往企业协作、知识管理和 AI 检索方向走,很多公司把它当作公开知识库、帮助中心、活动说明页,甚至招聘与候选人沟通材料的发布层来用。产品角色变了,企业对它的预期也变了:不只是能编辑、能共享,还要能把公开边界收紧到足够细。

受影响最直接的两类人,其实不是普通个人用户,而是企业安全团队和负责对外发布内容的团队。

- 对安全团队来说,问题会立刻落到动作层.他们需要重新盘点公开 Notion 页面,判断是否临时下线、改成私有,或转到别的发布层。

- 对市场、内容、招聘团队来说,原本顺手的协作流程可能要被迫调整,比如改用共享邮箱、单独发布账号,或者不再让真实员工账号直接参与公开页编辑。

这不是纸面上的风险放大,而是管理成本会上升。只要公司担心员工邮箱被批量采集,采购和合规团队就会追问两个现实问题:现有公开页面还能不能继续挂着;如果继续保留,是否要加一层匿名发布流程。前者影响对外信息更新效率,后者影响工具使用成本。

明确说,这件事最伤的不是“所有用户都不安全”,而是把 Notion 当正式对外基础设施来用的公司。它们公开页面多、协作者多、邮箱更真实,暴露出来的价值也更高。

厂商口径、行业常态和这次争议之间有一条清楚的线

公开页面天然意味着部分信息会被外部看到,这一点没有争议。很多 SaaS 厂商也会把作者名、更新时间、页面路径视为公开内容的一部分。但行业通常会对身份信息做最小化处理,尤其是邮箱这类可直接用于联系和枚举的字段。

问题就出在这里。若仅仅是页面上展示“由某某维护”,那更接近产品设计选择;若邮箱地址通过未登录接口完整返回,而且不需要用户主动展开、也不要求页面显式展示,这就已经超出了多数用户对“公开页面”的理解范围。

换句话说,公开说法通常是“你公开的是页面”;行业现实却是,协作产品常常还会暴露页面之外的元数据。成熟厂商会把这些元数据当作另一层权限问题处理,而不是默认为公开副产品。这里的判断很直接:只要邮箱能被未鉴权请求拿到,它就更像权限边界失守,而不是前台展示文案不够清楚。

历史上,协作和知识管理工具反复出现过类似争议,症结往往不是正文内容,而是作者、成员、页面结构、历史记录这些附属信息。原因也很简单,企业真正担心的常常不是一篇帮助文档被看到,而是外部据此拼出内部人员清单、岗位分工和沟通入口。Notion 如果没有对这类元数据单独收口,就等于把协作痕迹一起暴露给了互联网。

当然,现阶段仍有几个约束条件需要保留。第一,公开信息主要来自研究人员帖子,Notion 是否已经修复、是否承认这是漏洞、是否只影响特定页面类型,目前还缺少官方说明。第二,如果不同工作区设置、自定义域名、成员目录限制会影响返回结果,那实际风险面可能存在差异。第三,现有证据仍更接近身份元数据暴露,而不是私密文档内容失守,风险判断不能故意拔高。

接下来企业不会立刻弃用 Notion,但会收紧公开页的使用方式

即便后续证实问题范围有限,企业端的反应也大概率不是“继续照常使用”。因为一旦协作者邮箱暴露这件事进入安全评估,很多公司就很难再把公开 Notion 页面视为低风险渠道。

短期内,更可能出现的是几类务实动作:

- 新建公开页面前,要求只用共享账号或发布专用账号参与编辑

- 已上线的知识库和帮助页做一次清点,减少多人直接协作

- 对招聘、媒体资料、活动落地页这类高外部曝光页面,改用官网 CMS 或中间发布层承接

这里有一个很现实的后果:Notion 的问题不一定直接造成客户流失,但会影响企业扩张使用场景的速度。原本准备把更多对外资料迁到 Notion 的团队,可能先暂停;正在走采购或续约流程的企业,也可能要求更细的权限说明和匿名化能力。这不是恐慌性换工具,而是典型的风险折价。

对 Notion 来说,接下来最重要的不是泛泛回应“我们重视安全”,而是把边界讲清楚:哪些字段会在公开页面相关接口返回、哪些设置能关闭、邮箱字段是否已撤下、历史报告何时收到、现在是否已修复。企业客户真正买单的不是一句表态,而是可验证的边界说明和可执行的控制选项。