一个账号卡住一款加密软件:微软封禁事件,把 Windows 生态的脆弱处照了出来

一场看似“账号问题”的风波,为什么会演变成开机风险

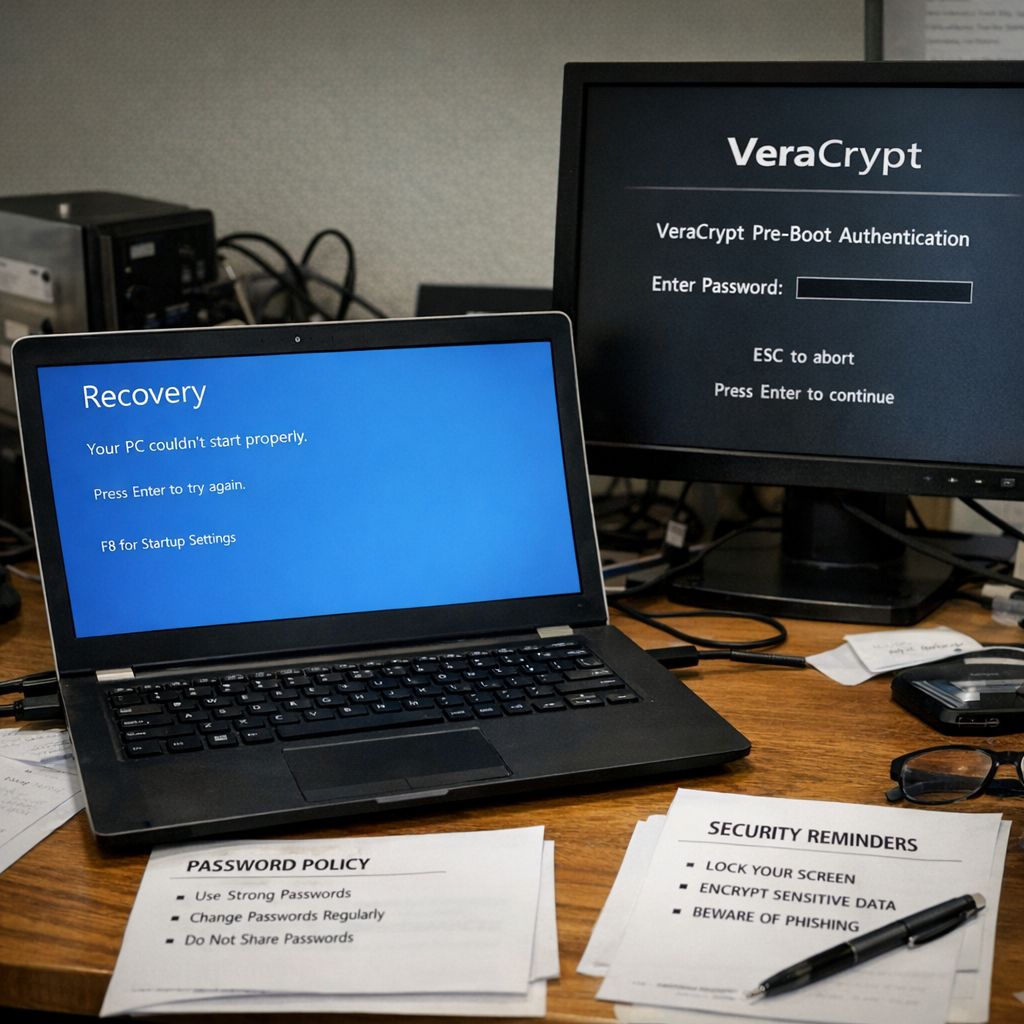

这条新闻乍一看很像互联网时代最常见的那种荒诞剧情:一个开发者辛辛苦苦维护多年项目,突然有一天发现自己的微软账户被封了,原因不明,申诉无门,连想找个真人客服都不容易。可问题在于,这次被卡住的不是一个普通小工具,而是 VeraCrypt——很多安全从业者、记者、隐私倡导者乃至普通用户都熟悉的一款开源磁盘加密软件。

VeraCrypt 开发者 Mounir Idrassi 表示,微软终止了他多年用来为 Windows 驱动程序和引导加载器签名的账户。如果这件事迟迟得不到解决,真正的麻烦会在几个月后爆发:那些使用 VeraCrypt 对整台 Windows 电脑做“系统级加密”的用户,可能会遇到无法正常启动电脑的问题。换句话说,风险不是“以后不能更新软件”这么简单,而是你输入密码、按下电源键之后,电脑可能卡在门外,连系统都进不去。

这也是为什么这条消息会在安全圈迅速引发关注。加密软件存在的意义,本来就是在关键时刻守住最后一道门;但现在,这道门本身的运转,却又被另一把更大的“平台钥匙”捏住了。

VeraCrypt 是什么,它为什么会受这么多人信任

如果你没听过 VeraCrypt,可以把它理解成一个“给整个硬盘上锁”的工具。它最知名的能力,不只是给某个文件夹加密码,而是把整个系统盘都加密起来。这样一来,即便有人把你的硬盘拆下来,或者在你开机前尝试做物理攻击,也很难直接读取数据。

它之所以有分量,还因为它是 TrueCrypt 时代之后,少数被广泛延续和实际使用的开源加密项目之一。在隐私保护这件事上,很多人宁愿相信代码公开、可被审查的项目,而不是一个闭源、说不清内部实现的商业产品。VeraCrypt 能在 Windows、Linux、macOS 上持续更新,也让它成了跨平台用户的重要选择。

从报道给出的数据看,2025 年 5 月发布的 Windows 版本安装包下载量已经接近百万。这不是一个“极客圈自娱自乐”的小众项目了。它已经进入现实世界:记者用它保护采访资料,研究人员用它保护实验数据,公司员工用它保护笔记本里的客户文件,还有一些生活在高风险环境中的用户,把它视作数字世界的保险箱。

也正因如此,这件事才让人有点后背发凉。你以为自己依赖的是“密码学”和“开源社区”,最后却发现,决定软件生死的某个环节,仍然牢牢掌握在平台公司手里。

微软的签名机制,怎么成了 VeraCrypt 的“生命线”

问题的核心并不神秘,但很现实。今天的 Windows 生态,为了防止恶意软件冒充正常驱动、引导程序去劫持系统,要求开发者对这些关键组件进行数字签名。这个逻辑本身没毛病,甚至可以说是必要的:没有签名门槛,系统安全会更糟。

可事情吊诡就吊诡在这里。安全机制在防坏人的同时,也把好人牢牢绑在平台规则上。Idrassi 提到,微软要求开发者账户持续完成安全验证,而他的账户一旦被终止,他就无法为 VeraCrypt 应用新的签名。接下来,随着微软撤销旧的证书信任链,软件即使代码没问题、功能没问题,也可能因为“签名不再被系统接受”而在开机环节出故障。

这就是现代软件世界的一个典型悖论:用户看到的是一款本地运行的软件,觉得自己掌握了安装包、密码和设备;但实际上,软件能不能继续活下去,往往取决于云端某个账户是否健康、某个平台是否允许、某张数字证书是否仍被承认。你的电脑明明就在桌上,命运却悬在远处的一条审核规则上。

从这个角度看,VeraCrypt 的遭遇并不是孤例,而是平台时代的一种结构性风险。苹果、微软、Google 这些公司为了让生态更安全、更可控,建立了层层审核与签名体系;问题是,一旦规则不透明、申诉链路又不顺畅,开发者就很容易陷入一种近乎“被算法判决”的状态:账户没了,产品就可能跟着窒息。

这不只是 VeraCrypt 的麻烦,也是开源软件共同的脆弱点

Idrassi 说,目前 Linux 和 macOS 用户的更新仍能正常推进,真正被卡住的是数量最多的 Windows 用户。这句话听上去平静,背后其实藏着一个很尖锐的现实:开源软件可以跨平台,但平台对开源软件的控制力并不对等。

Windows 长期是桌面市场的绝对主场,而越是主流平台,越有能力定义什么叫“合规分发”、什么叫“可信运行”。对普通用户来说,这种中心化管理换来的是更低的恶意软件风险;对独立开发者和开源项目来说,这也意味着更高的制度依赖。尤其是像 VeraCrypt 这种牵涉引导加载器、驱动、系统加密的底层工具,它天然比普通应用更难“绕开平台规则生存”。

这几年,类似的故事其实越来越多。TechCrunch 提到,稍早前还有开发者因为一张疑似欺诈的礼品卡,被苹果直接锁了账号,直到舆论发酵后才恢复。两件事放在一起看,会发现一个共同点:平台公司并不一定出于恶意,但它们的自动化风控、合规审查和账户治理机制,已经强大到可以直接决定一个开发者能否继续工作。

这也是我觉得最值得讨论的地方。今天大家总在谈“数字主权”“供应链安全”“关键基础软件自主可控”,可很多安全工具自己,反而深陷平台依赖。一个账户、一张证书、一次审核,足以让成千上万台设备面临实际影响。开源并不自动等于独立,代码公开也不自动等于免疫平台掣肘。

用户现在该担心什么,以及这件事会留下什么后果

先说用户最关心的部分:按照开发者当前的说法,眼下 VeraCrypt 还能继续工作,也没有发现新的安全漏洞。如果你已经在使用它,尤其是只是做文件容器或分区加密,短期内不必惊慌失措,更不建议在不了解后果的情况下贸然折腾加密盘。真正可能出现问题的,是启用了“系统加密”的 Windows 设备,而且风险时间点大约在今年 6 月下旬之后。

但即便如此,这件事也已经足够让用户重新思考一个问题:我们平时依赖的软件,到底是“属于自己”,还是“租住在平台规则里”?这两年越来越多人的生活、工作、隐私都系在软件上,而软件又系在账号、证书和审核体系上。你购买了一台电脑,不代表你完全拥有这台电脑的运行秩序;你下载了一款开源工具,也不代表它能脱离大厂基础设施独立存活。

接下来,微软大概率会面临更大的舆论压力。最好的结果,当然是尽快恢复或重新审核 VeraCrypt 开发者账户,让更新和重新签名恢复正常。可就算问题最后解决了,它留下的后遗症也不会自动消失。安全社区会继续追问:平台对关键软件开发者的封禁流程是否透明?是否有人工复核通道?对于被广泛使用的安全工具,是否应该有更稳定、更明确的例外机制?

这些问题不只关乎 VeraCrypt。今天是磁盘加密工具,明天也可能是备份软件、密码管理器、硬件驱动,甚至医疗和工业领域的关键程序。平台治理如果只有“能封”和“不能封”两种状态,而没有与影响范围匹配的申诉与救济机制,那它迟早会从安全保障工具,变成新的系统性风险源。

我甚至觉得,这件事比一条普通的“开发者与微软发生纠纷”更有时代意味。过去十几年,科技行业一直在教育用户重视安全、启用加密、更新软件、信任签名;但现在我们也该反过来追问一句:当签名和分发本身被少数平台绝对控制时,谁来保证这些控制不会误伤真正守护安全的人?