一次看似普通的软件更新,为什么会把玩家社区吓出一身冷汗

硬件玩家对 HWMonitor 这个名字并不陌生。它不是什么花哨的 AI 新玩具,也不是会在发布会上被 CEO 高举过头顶的明星产品,而是一类最朴素、也最常用的工具:看 CPU 温度、看电压、看风扇转速、看主板传感器。装机、超频、排障,很多人都离不开它。某种意义上,这类工具就像机箱里的十字螺丝刀,平时不起眼,但真到关键时候,少不了。

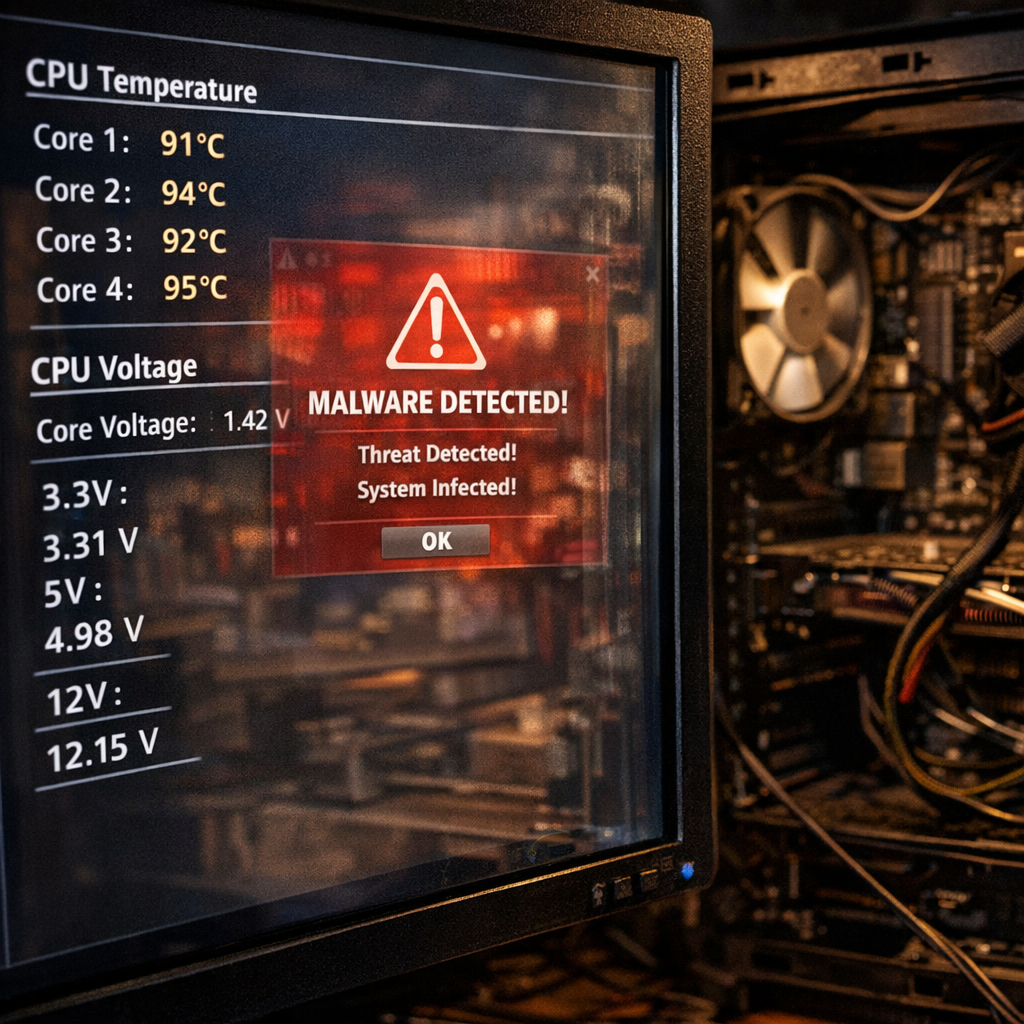

也正因如此,Reddit 上这条帖子会迅速引爆。发帖者直接警告:从 CPUID 官方页面下载的 HWMonitor 1.63 是病毒。标题几乎是吼出来的,情绪很重,但社区热度同样惊人。它之所以刺痛人,不只是因为“某个软件可能有问题”,而是它击中了一个最脆弱的前提——如果连官网都不能信,普通用户到底还能信谁?

很多人对安全的理解,其实停留在很朴素的一层:别下盗版、别点奇怪链接、尽量去官网。这个逻辑在大多数时候没错,也确实比“搜索引擎随便点第一个下载站”安全得多。但这次争议提醒我们,官网并不天然等于绝对安全。它可能被入侵、CDN 可能被污染、广告链路可能出问题、安装包分发流程也可能存在纰漏。对用户来说,风险并不会因为页面顶部写着“Official”就自动消失。

真正可怕的,不是木马本身,而是信任链断了

如果这起事件最终被证实,影响会比一款软件感染更深。因为 HWMonitor 这类工具拥有一个特殊身份:它往往运行在系统底层,读取大量硬件信息,有时还伴随驱动级权限。换句话说,用户默认会给它更高的信任,杀毒软件的提示也更容易被忽略——毕竟很多硬件工具本来就会因为底层调用、驱动签名或行为特征而被误报。安全提示一旦和“这软件我用了十年”撞在一起,很多人会本能地选择后者。

这正是此类事件最危险的地方。攻击者不一定非要伪装成办公软件或游戏修改器,假如他们能借壳一款长期被 PC 发烧友广泛使用的监控工具,效果可能更好。目标用户往往是装机爱好者、超频玩家、小型工作室运维、DIY 店员,这些人手里的机器不见得都价值连城,但权限很高、设备很多、传播面很广。一旦中招,可能不是一台电脑的问题,而是一串电脑的问题。

再说得直白一点:过去我们总把“供应链攻击”想得太高端,好像只有 SolarWinds、3CX 那种企业级事件才算数。其实对个人用户来说,日常下载的驱动、监控工具、RGB 控制软件、主板附带程序,同样处在一条脆弱的供应链里。只是它们平时没有那么多镁光灯。今天是 HWMonitor 引发警报,明天也可能是风扇控制软件、显卡调校工具,甚至某个 BIOS 更新助手。对 DIY 圈子来说,这不是边缘问题,而是家门口的问题。

为什么偏偏是这类“小工具”,最容易成为安全短板

PC 世界有一个有趣又尴尬的现实:越是“刚需但不性感”的工具,越容易被忽视安全建设。浏览器、操作系统、手机 App 商店,大家盯得紧,厂商也投入大;可一旦到了硬件监控、驱动辅助、主板套件、RGB 联动这类领域,很多软件仍带着十年前的开发气质——能用就行,界面古早,更新日志像考古现场,安全透明度更谈不上奢侈。

HWMonitor 本身并不是个例。PC 玩家这些年对“硬件周边软件”的抱怨,其实早就积攒了不少:占资源、装一堆后台服务、更新机制模糊、证书和签名信息看不懂、卸载不干净,有时还会和杀毒软件打架。更麻烦的是,这类软件常常需要较高权限,天然比普通应用更敏感。你可能会谨慎对待一个来路不明的压缩包,却很少会怀疑一款老牌温度监控工具的最新版安装程序。

这背后是一个不太体面的行业习惯:软件安全常常被当成“出事再说”的成本项,而不是产品的一部分。对很多硬件相关厂商而言,软件只是卖硬件的附属品,预算、人力和流程保障都排在后面。于是,签名验证、哈希公示、分发链审计、异常流量监控、漏洞应急通报这些本该常规化的动作,常常做得不够扎实。平时没事,大家相安无事;一旦出事,就会发现整个链条像一台没拧紧螺丝的旧主机,平衡全靠运气。

对普通用户来说,现在最现实的不是愤怒,而是自救

如果你最近恰好下载过 HWMonitor 1.63,最实际的动作不是在论坛里互吼,而是冷静核查。先确认下载时间、来源页面、文件签名、哈希值是否与官方后续公布信息一致;再用多引擎扫描服务和本地安全软件交叉检查;如果已经运行过安装包,就查看是否有异常启动项、计划任务、可疑网络连接和陌生进程。对于保存了密码、浏览器 Cookie、游戏平台令牌的机器,改密码、退出登录、重新验证设备,都是有必要的。

麻烦是麻烦,但这就是现实。今天的恶意软件早已不是弹个窗口吓唬人的年代了。更常见的是静默窃取:偷浏览器会话、偷加密货币钱包、偷游戏平台账号、偷远程桌面凭证。很多用户中招后的第一反应是“电脑没变慢,应该没事”,可真正值钱的东西,往往已经在后台悄悄被打包带走。

更大的教训是,我们应该把“官网”从安全终点,降级为安全起点。去官网下载当然仍是正确动作,但别把它当成免检通行证。看数字签名、核对 SHA256、关注社区反馈、保留基础防护,这些步骤以后会越来越像日常常识。听起来有点累,可总比重装系统、申诉账号、处理支付盗刷来得轻松。

这件事会不会改变行业?我谨慎乐观,但别抱太大幻想

从舆论影响看,这次风波很可能会逼着相关厂商更快回应,至少在下载页面、签名说明、校验信息、事故披露机制上做得更透明。社区的压力一旦够大,品牌不会完全无动于衷。尤其是像 CPUID 这样的老牌工具提供方,它赖以生存的本钱不是炫酷功能,而是“老用户一直信它”。一旦这层信任被撕开,修补起来远比修一个程序漏洞更难。

但如果你问,这会不会推动整个 PC 工具链迎来系统性的安全升级?我只能说,未必。行业对安全的重视,往往和事故规模成正比。只要损失还没大到上新闻联播、吃监管罚单、引发大规模法律责任,很多公司依旧会把安全当成成本而不是竞争力。这也是我最担心的地方:每次事件都会带来短暂警觉,然后大家继续下载下一个“官方最新版”,直到下一次警报响起。

PC 世界一直以开放、自定义和可折腾著称,这也是它迷人的地方。可开放从来都有代价。你可以自由装各种监控工具、驱动程序、调校软件,也就意味着你要比封闭生态承担更多判断责任。问题不在于开放本身,而在于我们过去太习惯把这份责任外包给“官网”两个字。如今,这两个字的含金量显然需要重新审视了。

如果说这场风波给普通用户留下一句最实用的话,那大概是:别因为软件老牌就放松警惕,也别因为页面官方就停止验证。以前这是安全圈的偏执,现在看,更像是一种常识。遗憾的是,很多常识总是在出事之后,才会被认真记住。