Instructure 的麻烦,已经不只是“后台发生过一次数据泄露”。

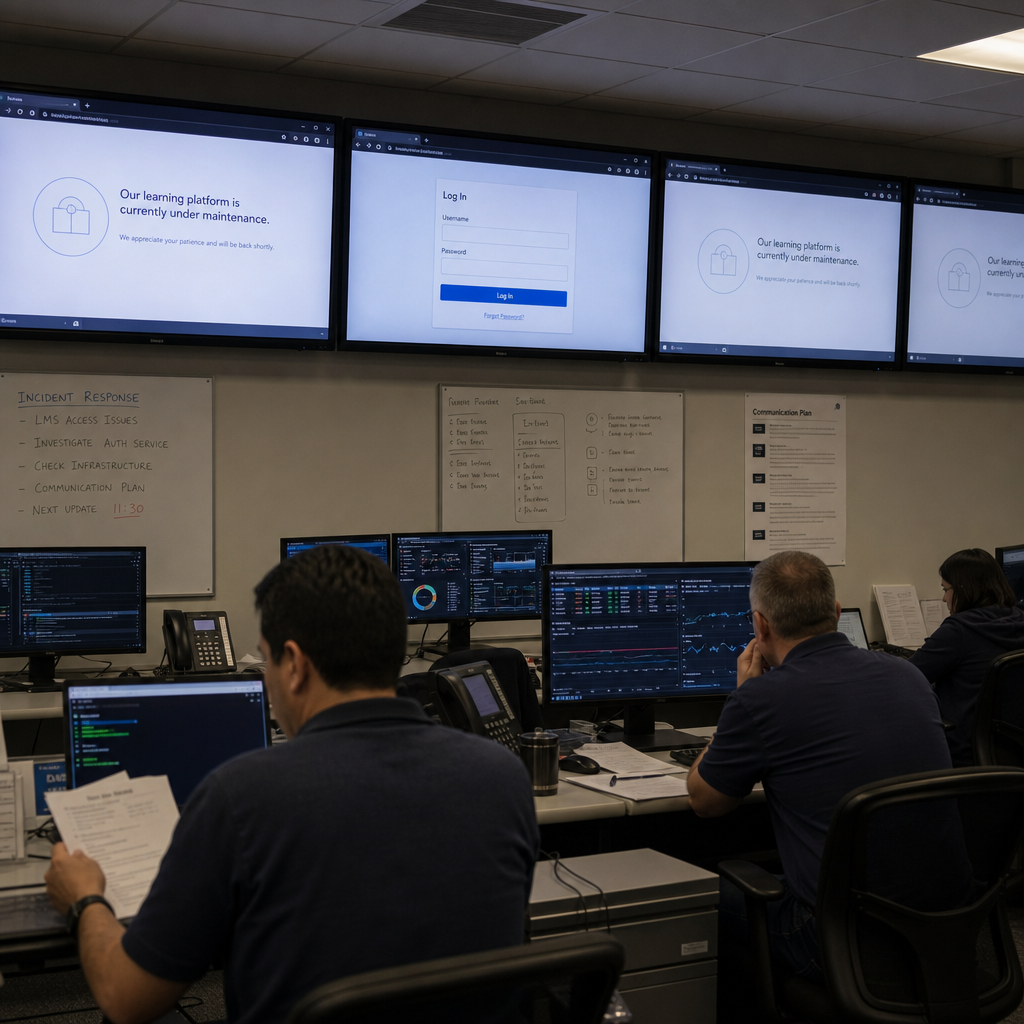

TechCrunch 报道称,黑客组织 ShinyHunters 声称再次入侵 Instructure,并篡改了多所学校使用的 Canvas 登录页。报道中,TechCrunch 至少看到了三所学校的 Canvas 页面出现 ShinyHunters 留下的勒索信息。

这件事的反常点在这里:黑客没有只在暗网站点喊话,而是把勒索信息放到了学校每天要用的入口上。对学校来说,Canvas 登录页不是一个普通网页。它连着课程、作业、师生消息,也连着家长和学生对系统的基本信任。

Canvas 登录页被篡改,说明施压方式变了

据 TechCrunch 查看,被篡改的 Canvas 门户显示了 ShinyHunters 留下的信息。报道提到,攻击者似乎注入了一个 HTML 文件,用来改变登录界面并展示勒索内容。

信息中称,如果 Instructure 不“谈判解决”,黑客将在 5 月 12 日公布被盗数据。

这句话要分开看。

“页面被篡改”是 TechCrunch 看到的事实。“5 月 12 日公布数据”是黑客威胁,不等于数据已经公开。“再次入侵 Instructure”也仍是黑客说法,入侵路径还不清楚。

截至原文发稿,Instructure 没有回应 TechCrunch 的置评请求。Instructure 官网一度出现“too many requests”错误,Canvas 门户显示正在进行计划维护。

这些现象不能直接证明核心系统被攻破。但至少说明,事件已经进入客户可见、学校可感知的阶段。

| 目前能确认的事 | 需要压住的判断 |

|---|---|

| TechCrunch 看到至少三所学校 Canvas 登录页出现勒索信息 | 不能推断所有 Canvas 客户都受影响 |

| 黑客威胁 5 月 12 日公布被盗数据 | 不能写成数据已经公开 |

| 页面疑似通过 HTML 文件被改写 | 不能断言 Instructure 核心系统再次被攻破 |

| Instructure 当时未回应置评 | 影响范围、入口和修复状态仍不清楚 |

我更在意的不是黑客话术有多吓人,而是这个动作本身。

数据泄露公告通常发生在邮件、监管文件或公司声明里。登录页被改写,则是把安全事件摆到学生、老师和家长面前。勒索方要的不是技术讨论,而是让客户替它向供应商施压。

这招很粗,但有效。

和此前数据泄露有关,但规模数字不能照单全收

Instructure 此前已经披露过一次数据泄露。已披露的信息包括学生个人信息,例如姓名、个人邮箱,以及师生之间发送的消息。

ShinyHunters 曾声称对该事件负责,并在泄露站点上施压。这一次,该组织又称此前事件涉及全球近 9000 所学校、约 2.31 亿人。

这个数字只能标注为黑客说法。

勒索组织常见打法是:把影响范围说到最大,把客户恐慌推到前台,再逼受害方谈判。教育行业尤其容易被这样放大,因为数据背后不是一批企业账号,而是学生、家长、教师和学校管理流程。

这里有一个现实约束:Canvas 属于云端教育平台,学校通常是租户或客户。某几个学校登录页被篡改,不等于所有租户都被打穿;某个入口被改,也不等于全部学生数据已经外流。

但反过来讲,学校也不能只等一句“没有影响”。

教育 SaaS 和普通企业 SaaS 不一样。企业协作工具出事,很多客户还有安全团队、法务、备份流程和替代工具。中小学区的 IT 人手往往有限,采购周期长,家长沟通成本高,停用系统也会直接影响上课。

这就是这次事件的压力点。

如果只是后台通报,学校可以等供应商调查。如果登录入口已经被挂牌示众,学校就要同时处理三件事:系统能不能继续用、学生数据有没有风险、家长该怎么解释。

学校现在该盯三个变量

对使用 Canvas 的学校 IT 和安全负责人来说,现在最该做的不是转发黑客数字,而是把可验证事项收口。

需要盯住三个变量:

- Instructure 是否确认登录页篡改入口,以及是否涉及客户侧配置、内容注入、凭据滥用或平台侧漏洞;

- Instructure 是否说明受影响租户范围,至少要区分“已确认受影响”“正在排查”“未发现影响”;

- Instructure 是否给出可执行指引,包括密码轮换、日志保留、异常登录排查、页面完整性检查和家长沟通口径。

正在续约、采购或扩展 Canvas 使用范围的学校,也会多一道流程。安全说明和事件复盘会变成前置条件。不是立刻迁移平台,而是采购和扩容很难再只谈功能、价格和教学体验。

迁移本身也不轻松。

LMS 不是换一个 App。课程资料、作业流程、教师培训、学生账号、家长通知都绑在里面。学校不会因为一条黑客声明马上搬家,但会要求供应商把边界讲清楚。

学生和家长这边,动作要更简单。

等学校或 Instructure 的正式通知。若收到改密码要求,按官方入口处理。警惕“数据查询”“补偿申请”“账号验证”一类陌生链接。

数据泄露后的二次诈骗,常常比第一次公告更贴近普通用户。攻击者不一定需要再攻破系统,只要利用恐慌,就能骗走账号和邮箱权限。

这起事件现在最要紧的,不是相信黑客的最大数字,也不是替供应商下结论。关键是 Instructure 能不能尽快交代事实边界:哪些学校受影响,入口在哪里,数据是否新增暴露,客户该做什么。

安全事件里,模糊会给勒索方留下空间。对学校客户来说,坏消息可以处理;说不清,才最难处理。