苹果“锁定模式”交出一份硬核成绩单:4年零失守,但真正的战场还在系统更新之外

一道为“少数人”准备的防线,突然变得格外重要

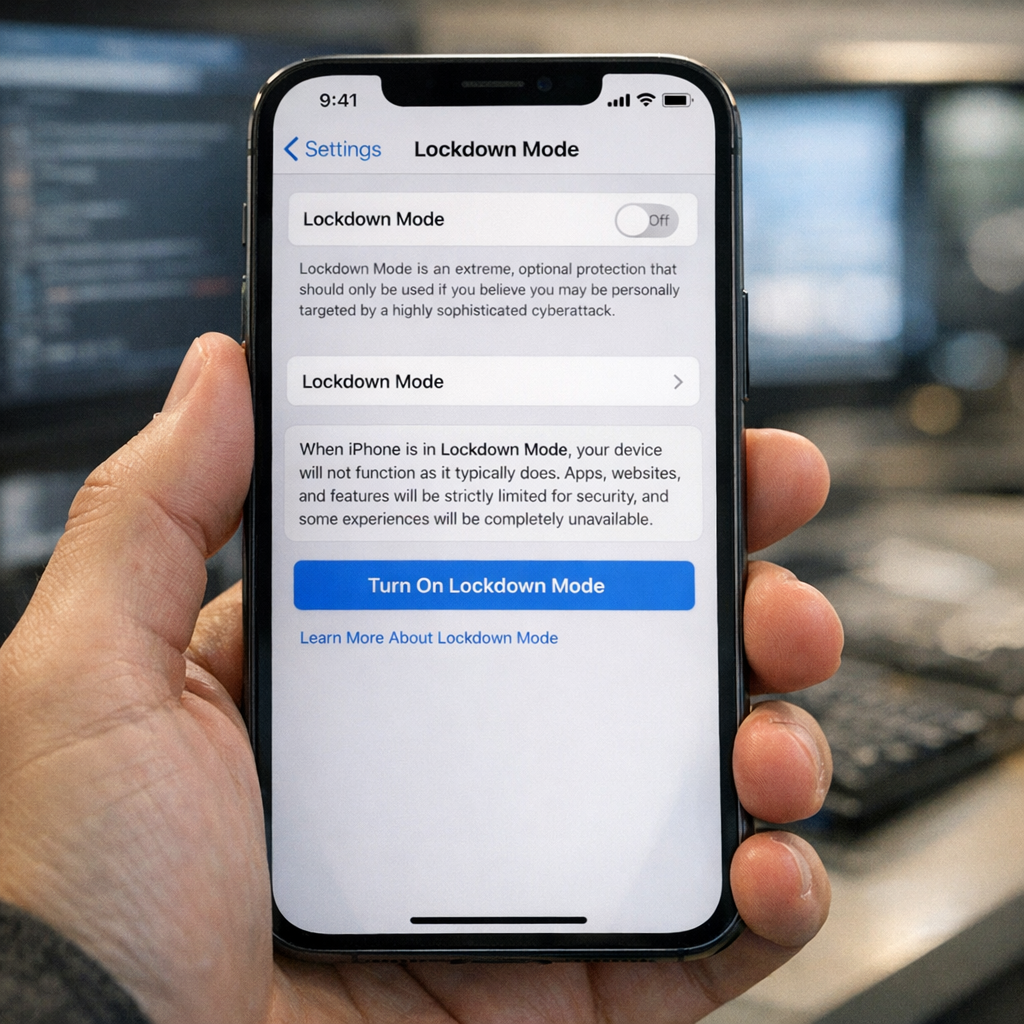

苹果这次放出的消息很直接:自 2022 年推出“锁定模式”(Lockdown Mode)以来,苹果尚未发现有开启该模式的设备,被商业间谍软件成功入侵。这个表态来自苹果发言人 Sarah O’Rourke,也延续了苹果过去几年反复强调的一个判断——面对政府级、雇佣兵式的间谍软件攻击,锁定模式确实在发挥作用。

如果你平时只是拿 iPhone 刷短视频、拍照、回微信,锁定模式听上去可能像一个很遥远的功能。但它真正服务的对象,本来就不是普通大众,而是记者、人权工作者、律师、反对派人士、外交人员这些“高风险人群”。这类用户不是会不会中木马的问题,而是可能被非常昂贵、非常隐蔽、甚至零点击的攻击直接盯上。你不用点链接,不用装 App,甚至只要手机收到一条特制信息,就可能出事。过去几年,Pegasus、Predator 这些名字之所以让安全圈闻风色变,原因就在这里。

所以苹果这句“目前没看到成功案例”,意义并不小。它不只是产品宣传文案上的一句漂亮话,而是在一个非常残酷的攻防赛场上,交出了一份阶段性成绩单。尤其是在最近又有旧版 iPhone 攻击工具泄露、黑客和犯罪团伙开始“捡现成武器”的背景下,这句话的含金量比平时更高。

锁定模式为什么有用?因为它先假设你已经被盯上了

苹果在 2022 年推出锁定模式时,很多人第一反应是:这功能怎么像在“自废武功”?因为一旦开启,设备会主动关闭或限制一批常见功能,比如某些信息附件预览、陌生 FaceTime 来电、部分网页高级技术能力、一些有线连接等。它的逻辑很简单:既然攻击者最喜欢钻复杂功能和边缘接口的空子,那就干脆把这些入口先封起来。

这是一种很“苹果”、但也很不讨巧的安全哲学。大多数消费电子厂商做安全,喜欢在不打扰用户体验的前提下尽量补洞;锁定模式则是另一套思路——如果你属于特别危险的人群,那“好用”必须给“活下来”让路。说得再直白一点,它不是让你的 iPhone 更方便,而是让它更难被攻破。

从目前公开信息看,这套思路确实有效。国际特赦组织安全实验室负责人 Donncha Ó Cearbhaill 表示,他们没有看到任何在攻击发生时已经开启锁定模式的 iPhone,被商业间谍软件成功攻陷的证据。多伦多大学的 Citizen Lab 也记录过至少两次案例:锁定模式不是“事后安慰奖”,而是在实战中直接拦下了攻击,一次涉及 NSO 的 Pegasus,另一次涉及 Predator。

更有意思的是,Google 的安全研究人员此前披露过一种面向 iPhone 的攻击工具包,其行为显示,一旦发现目标设备开启了锁定模式,恶意程序甚至会主动放弃感染。这个细节很像一场猫鼠游戏里的反转:不是锁没用,而是锁强到让小偷决定别撬了,免得把自己暴露。

苹果赢了一局,但别误会成“手机安全已经 solved”

我对这条新闻最大的感受是:它值得高兴,但不值得放松。

先说为什么值得高兴。苹果过去几年在间谍软件问题上的姿态,明显比更早的时候积极得多。它不仅承认自家用户确实会成为这类攻击的目标,还开始大规模发出威胁通知。根据公开信息,苹果已经向 150 多个国家和地区的用户发送过多轮预警,提醒他们可能遭到商业间谍软件攻击。苹果没有公布具体人数,但从覆盖范围看,被提醒的人绝不会只是个位数。

这说明两件事。第一,苹果现在对这类攻击的可见性比以前高了很多,已经不再只是“修漏洞”,而是在做持续监测和用户告警。第二,间谍软件产业并没有退潮,反而还在扩散。以前这是政府与政府之间的灰色工具,如今部分攻击组件外泄、复用、转售,风险开始向更混乱的市场流动。原本只该出现在情报行动里的武器,一旦落到普通网络犯罪团伙手里,受害者范围就可能扩大。

也因此,苹果“零成功案例”的说法,需要放在一个准确语境里理解:它针对的是“开启锁定模式的设备”,而不是“所有 iPhone 都安全了”。这两句话看着只差几个字,实际差了一个现实世界。大量用户不会开启锁定模式,很多人甚至不知道它的存在;还有不少设备长期停留在旧系统版本上,恰恰给了攻击者机会。技术史一再证明,再强的安全功能,只要用户不开、系统不更,最后都只能躺在设置菜单里当装饰。

这也是苹果与安卓阵营安全路线的一次对照

如果把视野放大一点,这件事其实也折射出苹果和安卓生态在安全策略上的差异。

苹果的优势,在于软硬件一体化和更新分发能力。它可以比较快地把补丁推给大量设备,也能把锁定模式这种“系统级减法安全”做得更统一。对于高风险用户来说,这种统一性非常宝贵,因为他们不需要先搞清楚自己手里的机型、芯片、系统版本、厂商定制层到底有多少变量。

安卓世界并非没有安全能力,Google 的 Pixel 近年来在安全硬件、内存隔离、漏洞缓解等方面也做得相当激进,三星 Knox 也有很成熟的企业级安全体系。但安卓生态的难点在于碎片化:同样叫 Android,安全补丁速度、设备寿命、厂商支持、地区版本差异,都可能影响实际防护效果。对普通用户来说,这种差异未必天天能感知;对被国家级攻击盯上的人来说,这种差异可能就是窗口期。

苹果锁定模式之所以被安全专家 Patrick Wardle 评价为“面向消费者发布过的最激进加固功能之一”,恰恰是因为它不是在做漂亮的营销安全,而是在做牺牲体验、换取攻击面收缩的真安全。这类设计不会讨所有人喜欢,却很可能在关键时刻保命。某种意义上,它像是智能手机世界里的防弹衣:穿着不舒服,也不适合天天穿,但你知道危险来临时,它比时髦重要得多。

真正值得追问的问题:高强度安全,为什么仍是“自选题”?

这条新闻最后让我有点复杂的地方在于,锁定模式明明被证明有效,却依然只是一项“可选功能”。从产品设计角度,这当然合理——毕竟限制太多,不可能让所有用户默认开启。但从公共安全角度看,这又暴露了一个老问题:最强的保护,往往留给最懂技术、最警惕、也最有信息获取能力的人。

可现实中的高风险用户,未必总知道自己正处在高风险中。一个地方记者、一个基层 NGO 工作者、一个刚接触敏感案件的律师,他们很可能在接到第一条威胁通知之前,根本不会想到去打开锁定模式。等意识到自己被盯上,代价也许已经发生了。

苹果这些年在告警上已经走得很远,但下一步或许不只是“提醒你危险”,而是如何更聪明地把保护前置。比如,系统是否能基于威胁情报给出更主动的启用建议?是否能让锁定模式从一整套硬开关,变成更细粒度、更低摩擦的风险分级防护?这些问题不只是苹果的问题,也是整个消费电子行业都该认真想的事。

说到底,今天的手机早就不是一台通讯设备,而是一只装着身份、位置、关系网、账户、职业秘密的人生容器。谁控制了你的手机,谁就可能摸到你生活最柔软也最危险的部分。锁定模式的价值,不在于它让苹果赢了一次公关分,而在于它告诉我们:移动设备安全这件事,终于开始从“补漏洞”走向“按威胁建防线”了。

这一步,走得不轻松,但方向是对的。