“量子时代 AES-128 已不安全”,这句话流传很广,也很省事。但密码工程师 Filippo Valsorda 的公开回应,正是在反驳这类省事说法:AES-128 在后量子场景下依然可接受,至少不该被当成迁移主战场。

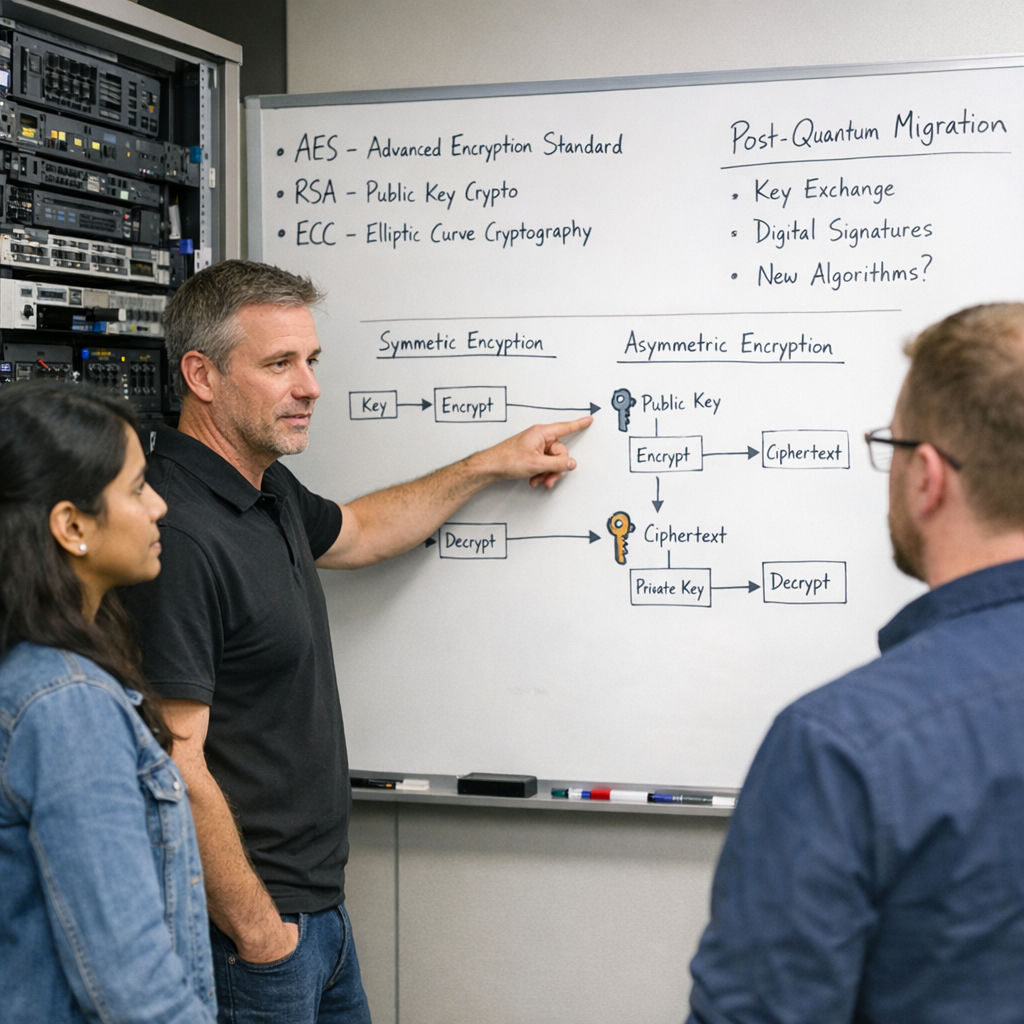

这件事的重点,不是替 AES-128 辩护,而是纠正优先级。后量子迁移最难啃的,是 RSA、椭圆曲线这类公钥体系。要是行业把注意力先耗在一轮“把对称密钥全体升位”的动作上,那就不是稳妥,而是避重就轻。

AES-128 被误解在哪

AES-128 的主要风险,本来就是暴力破解。过去多年里,它没有出现已知的实用性破坏。围绕它的量子焦虑,主要来自一句被说烂的话:Grover 算法会把 128 位安全直接砍成 64 位。

问题恰恰在这句口号上。它把一个很复杂的量子搜索问题,讲得像经典暴力破解一样简单。现实不是这样。

Valsorda 的核心点很明确:Grover 只有平方级加速,而且这种加速不像经典搜索那样容易并行。经典暴力破解可以靠堆机器换时间。Grover 的收益,在并行化时会被明显削弱,不能被粗暴理解成“AES-128=64 位安全”。

Google 的密码工程师 Sophie Schmieg 也支持这个方向的判断。公开材料里,NIST、德国联邦信息安全办公室 BSI 也都没有把 AES-128 说成后量子时代立刻不可用。这里的共识不是“量子没威胁”,而是“别把威胁讲错对象”。

| 议题 | 流行说法 | 更接近事实的说法 | 对决策的含义 |

|---|---|---|---|

| AES-128 遇到量子 | 直接降成 64 位安全 | Grover 是平方级加速,且并行会显著削弱优势 | 不该把 AES 升级当成后量子优先事项 |

| RSA / ECC 遇到量子 | 也是变弱一些 | 会被 Shor 算法正面击穿 | 这是迁移重点 |

| NSA 要求 AES-256 | 因为 AES-128 已量子失效 | 政策背景更复杂,不等于技术判死刑 | 合规口径不能直接代替技术判断 |

所以,“2^64”更像传播口号,不像工程结论。它适合做 PPT,不适合拿来排迁移路线。差之毫厘,谬以千里,说的就是这种事。

真正该换的,是公钥体系

后量子密码迁移之所以难,不在 AES。难在公钥基础设施。

Shor 算法对 RSA、椭圆曲线的打击是结构性的。它不是让攻击成本变高或变低一点,而是把原来的安全假设直接掏空。这和 Grover 对对称加密、哈希函数的影响,不是一个级别。

这也是为什么现实里的迁移负担,集中在证书、TLS、密钥交换、签名、硬件模块和旧系统兼容。把 AES-128 改成 AES-256,很多时候只是参数调整。把公钥体系换掉,才是真正的系统工程。

我不太买账的是,有些“量子准备”叙事总爱挑好改的先改。原因不神秘。AES 升位简单,采购好写,合规好报,进度也好看。可证书链重做、协议栈联调、存量设备替换,这些活又脏又慢,还容易出事故。

结果就是,嘴上喊后量子,手上做表格。看起来很忙,难点还在原地。其治若乱,往往不是技术不行,是组织只肯做容易打钩的事。

这里还得补一个边界。AES-256 当然不是没价值。某些特定场景下,更高位数依然有明确意义,比如一些更高安全级别要求,或与哈希碰撞考量相关的设计选择。但那得从具体威胁模型出发,不是因为“量子来了,所以全部加倍”。

这对工程师和技术管理者分别意味着什么

如果你是做后量子迁移的工程师,这条信息很直接:先盘点依赖 RSA、ECC 的系统,再决定哪些链路要优先替换。证书、签名、密钥交换、HSM 支持、老设备兼容,这些才是排期核心。AES-128 是否统一升到 256,可以放到威胁模型和合规要求里单独评估,不必抢在前面。

如果你是安全负责人、架构负责人或技术管理者,更现实的动作是改排优先级。别把预算先砸进一轮看起来声势很大的“全量升位”。先问三件事:我们哪里还在用 RSA 或 ECC 做关键认证和密钥协商;哪些系统受制于证书链和硬件;哪些项目只是为了在审计表上写“量子就绪”。

这类误判的后果,不是技术上犯小错,而是治理上走歪路。团队会提前采购不紧急的改造,推迟真正棘手的协议升级;合规部门会盯着一个好检查的参数,放过一个更难检查也更关键的结构问题;产品团队会以为自己已经“做了后量子”,其实只是把好改的地方改了一遍。

接下来最该观察的,也不是谁宣布“全面启用 AES-256”。我更看重三件事:

- 谁开始把后量子公钥算法真正落进证书、TLS 和签名链路

- 谁拿出了和硬件模块、旧设备兼容相关的迁移方案

- 谁在公开表述里,还在继续把“Grover=安全性减半”当口号用

最后再说清楚一遍:AES-128 仍可接受,不等于量子威胁被夸大。真正脆的,一直是非对称密码。把火力打错地方,忙得再大,也只是制造噪音。